狙われる中小企業。ランサムウェア最新の手口

みなさん、3月に行われた2026年WBCは見ましたか?

今回はNetflix(ネットフリックス)でしか試合が見られないということで、普段はアマプラ派の父がわざわざ契約を。

野球を全く見ない私でも、祖母、両親、娘と家族4世代で、毎日のようにテレビの前で一喜一憂しました。

そんな観戦中、合間に流れるアサヒビールのCMを見ながら、ふと思い出したことがあります。

「ああ、そういえば昨年、セキュリティで大きなニュースになっていたな……」と。

職業柄、どうしても気になってしまうこの話題。

実は、アサヒビールの事例は「なぜ今のランサムウェア対策がパスワードだけでは不十分なのか」を考える上で、非常に重要な教訓が含まれているのです。

今回は、身近な企業の事例から、今私たちが直面しているランサムウェアの本当の恐ろしさについてお話しします。

近年、企業の規模を問わず「ランサムウェア」の被害が深刻化しており、最近ではアサヒグループや、無印良品の配送委託先であるラクスル(被害額推計約120億円)など、誰もが知る大企業の被害が相次いで報じられ、対岸の火事ではなくなっています 。

特に注目すべきは、「一度感染すると、バックアップがあっても復旧に数ヶ月を要する」という厳しい現実です。

今回の記事では、最新の被害事例から見えてきたランサムウェアの手口と、それに対抗するための新しい考え方について解説します。

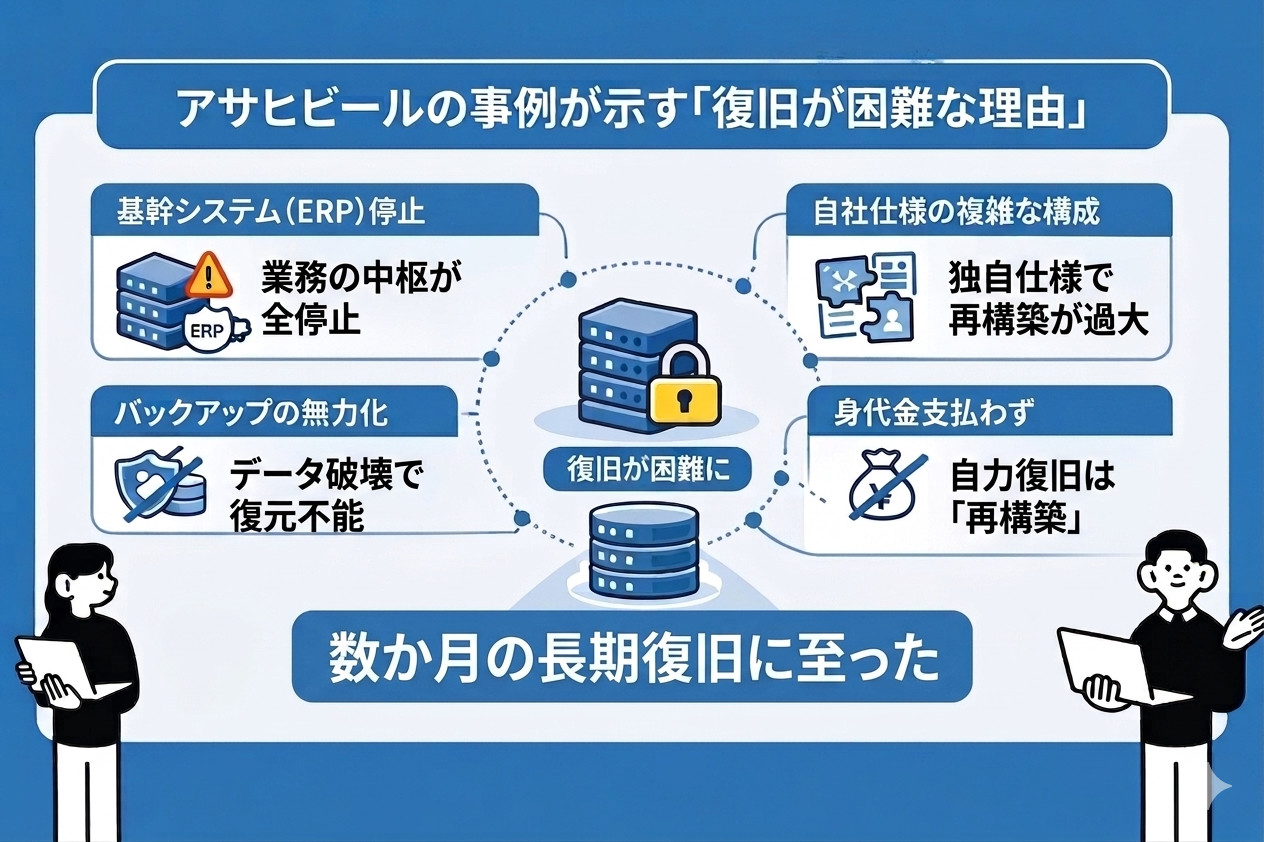

1. アサヒビールの事例が示す「復旧が困難な理由」

アサヒグループがサイバー攻撃を受けた際、完全復旧まで数ヶ月という異例の時間を要しました。

なぜこれほどまでに長期化したのでしょうか?

- 基幹システム(ERP)の丸ごと暗号化:受注、出荷、会計、在庫管理といった、業務の心臓部がすべて停止しました 。

- バックアップの無力化:近年の攻撃者は、本番環境を暗号化する前にバックアップデータも破壊します 。アサヒの場合も、バックアップから復元できない、あるいは復元しても再感染のリスクがある状態でした 。

- 自社仕様の複雑な構成:各部署に合わせた追加開発(アドオン)や他システムとの連携が複雑だったため、ゼロから再構築する作業は「新規システム導入」と同等の負荷となりました 。

- 身代金を支払わない決断:同社は反社会的勢力への支払いを拒否し、自力復旧を選択しました。これは正しい決断ですが、データの復旧ではなく「システムの再構築」を意味するため、膨大な時間が必要となったのです 。

2. 攻撃者はどこから侵入してくるのか?

警察庁の報告によると、ランサムウェアの感染経路の8割以上が「VPN機器」や「リモートデスクトップ(RDP)」からの侵入です 。

https://www.npa.go.jp/publications/statistics/cybersecurity/index.html

- 脆弱な認証情報:IDやパスワードが安易だったり、不要なアカウントが放置されていたりするケースが目立ちます 。

- 海外支社の隙を突く:管理が甘くなりがちな海外支社の機器から侵入し、国内の本社へ横展開する手口が確認されています 。

- 執拗な攻撃手口:土日の休業日を狙った侵入、再侵入のためのバックドア設置、さらには調査を妨害するためのログ消去など、攻撃は極めて巧妙です 。

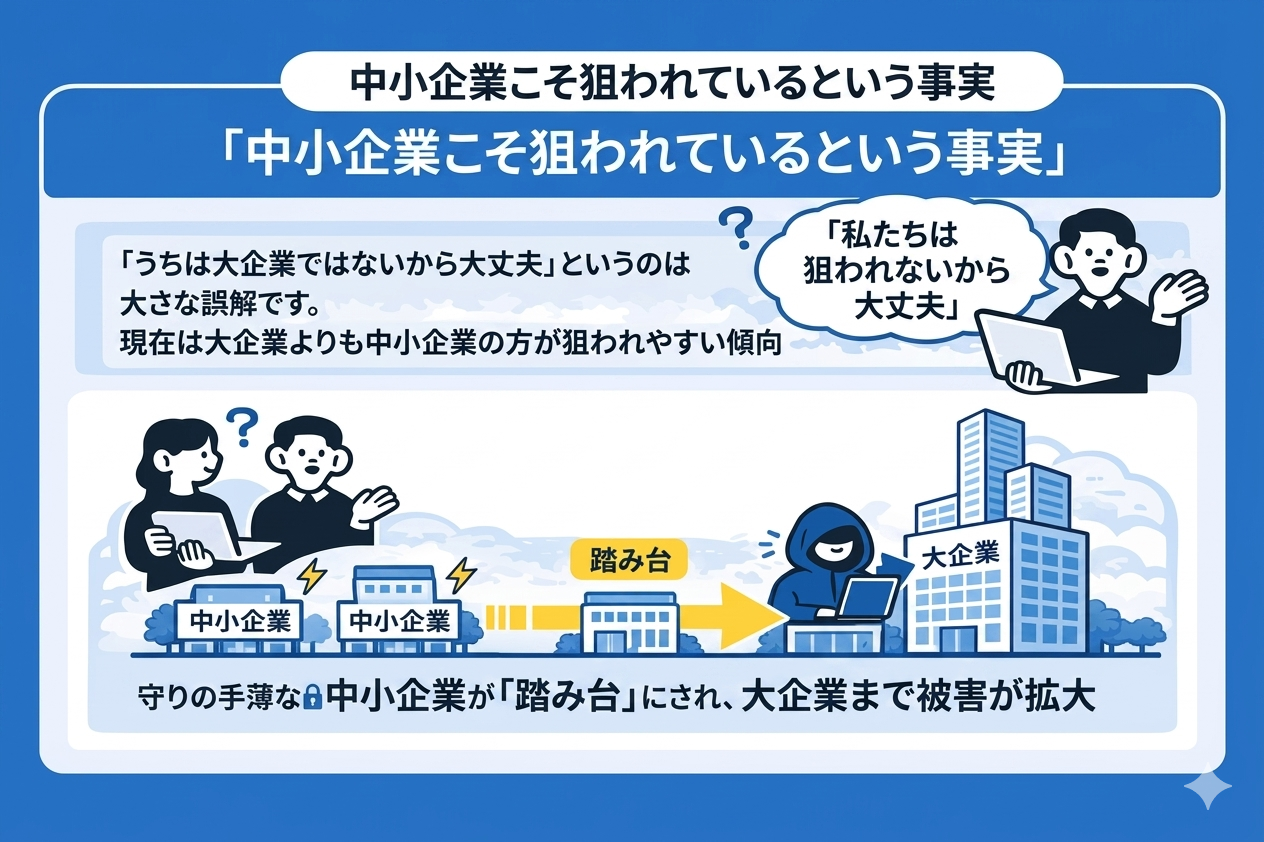

3. 中小企業こそ狙われているという事実

「うちは大企業ではないから大丈夫」というのは大きな誤解です。

現在は大企業よりも中小企業の方が狙われやすい傾向にあるということを政府広報でも注意喚起されています。

https://www.gov-online.go.jp/useful/202506/video-298784.html

攻撃者は、セキュリティが強固な大企業を直接狙うのではなく、守りの手薄な取引先(中小企業)を「踏み台」にして、最終的なターゲットを攻撃します。

自社の被害が、取引先全体のサプライチェーンを止めてしまうリスクを認識しなければなりません。

4. これからの対策:「境界防御」から「ゼロトラスト」へ

これまでのセキュリティは「社内(安全)と社外(危険)の境界を守る」という考え方でした。しかし、VPNの脆弱性を突かれる現状では、この境界防御は限界を迎えています。

そこで提唱されているのが、「すべてを疑い、検閲する」=ゼロトラストの考え方です。

- 社内であっても、アクセスごとに認証・認可を行う

- 最小限のアクセス権限のみを付与する

- 通信を常に監視し、異常を早期に検知する

このような対策を組み合わせることで、万が一侵入を許しても、被害を最小限に抑え、迅速な復旧を可能にします。

4/22(水) 開催:新サービスリリース記念セミナーのご案内

「リモートアクセスを導入しているが、パスワードだけの認証では不安がある」

「利便性を損なわずに最新の攻撃から社内資産を守りたい」

そんな課題を解決するため、弊社では新サービス『BM X Security plus』のリリースを記念した特別セミナーを開催いたします。

パスワードだけでは守れない!多要素認証(MFA)で今すぐサイバー攻撃対策!

ーーーーーーーーーーーーーーーーーーーー

開催日:2026/4/22(水) 14:00~15:15

会場 :WEB(Live形式)

内容

【前半】最新の脅威事例とMFAの重要性

情報処理安全確保支援士の吉岡氏が、巧妙化する不正侵入の手口と、なぜ今「多要素認証」が必須なのかを専門家の視点で紐解きます。

【後半】運用の手間を抑えた強固な認証の実践

株式会社ソリトンシステムズの埴岡氏より、運用負荷を最小限に抑えつつ強固なセキュリティを実現する「Soliton OneGate」の具体的な活用法をご紹介します。

対象:経営者、情報システム担当者、総務担当者様

ーーーーーーーーーーーーーーーーーーーー

アサヒビールや無印良品の事例でも見た通り、一度の侵入が取り返しのつかない事態を招きます。

本セミナーで、今すぐ取り組める具体的な防御策を学びませんか?

皆様のご参加を心よりお待ちしております。

[セミナーの詳細・お申し込みはこちら]

https://lp.e-bcc.co.jp/ja-jp/itsseminar/20260422