Merakiの管理画面にSSOをしてみよう -OneGate編-

2026年2月にリリースされた “BM X typeM Security plus” では

多要素認証によるVPNのセキュリティ強化に加え、各クラウドサービスのシングルサインオン(SSO)にも対応しています。

今回は、Soliton OneGateを用いたMeraki管理画面へのSSOログインを検証したいと思います!

それでは早速検証していきます。

1.SSO設定

まずは、OneGate側とMeraki側のSSO設定を行います。

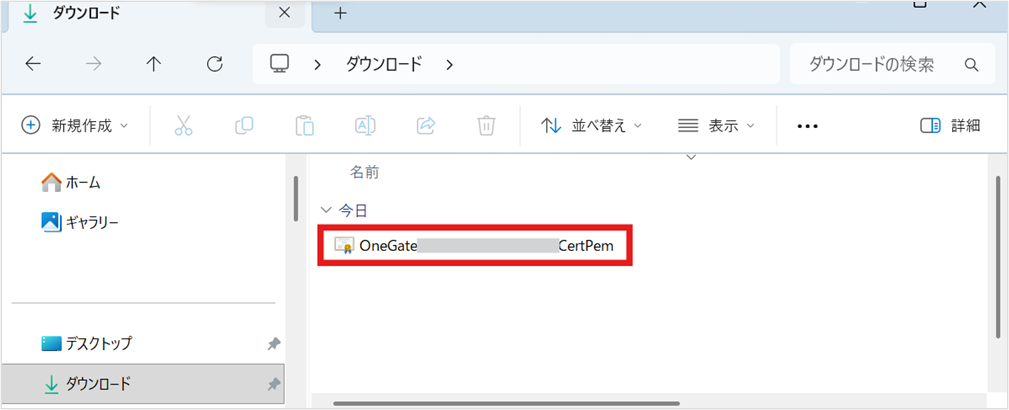

OneGateの管理画面にログインし、IdP証明書をダウンロードします。

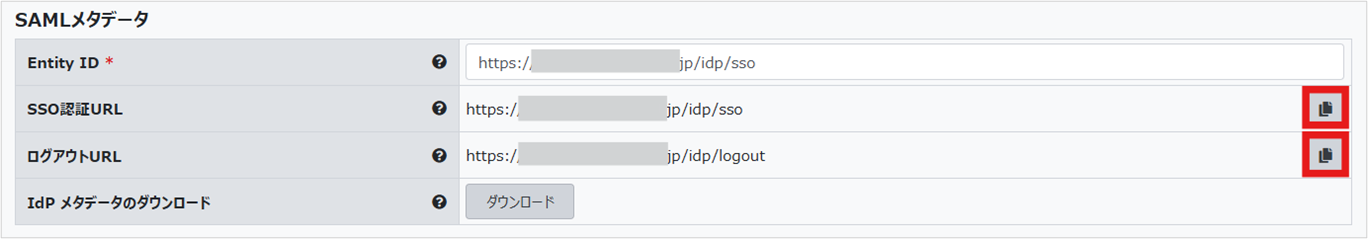

下にスクロールして、 SAMLメタデータの [SSO認証URL] と [ログアウトURL] の値をコピーします。 ※後ほど使用するため控えておきます。

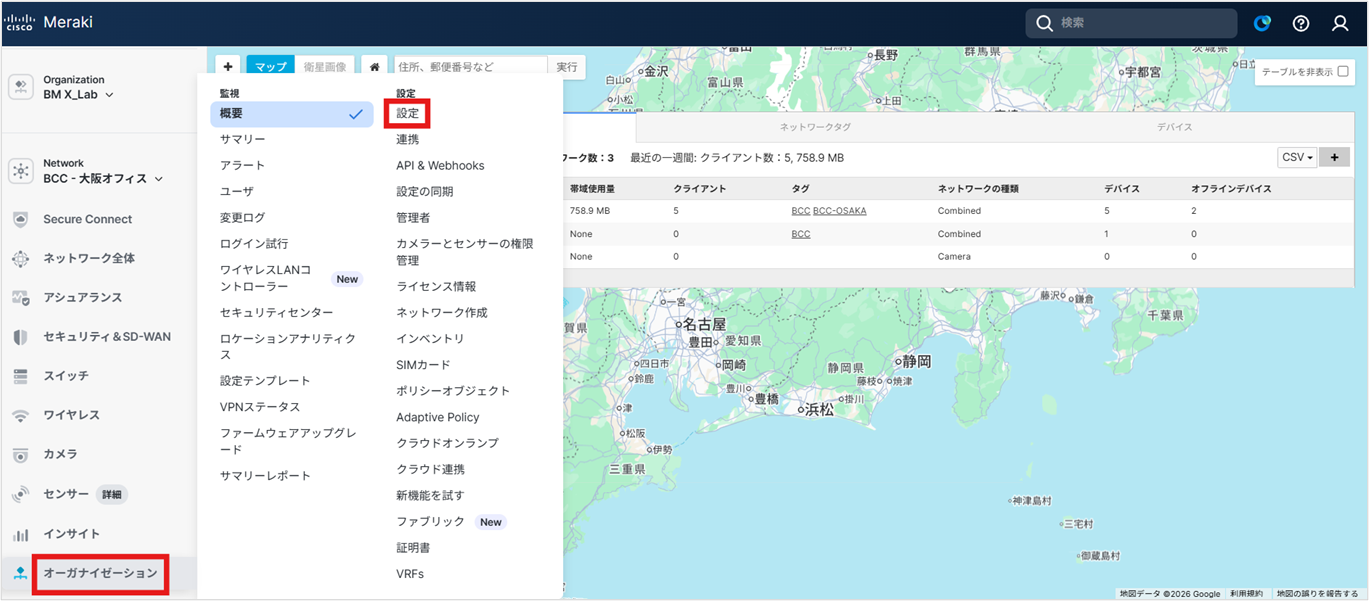

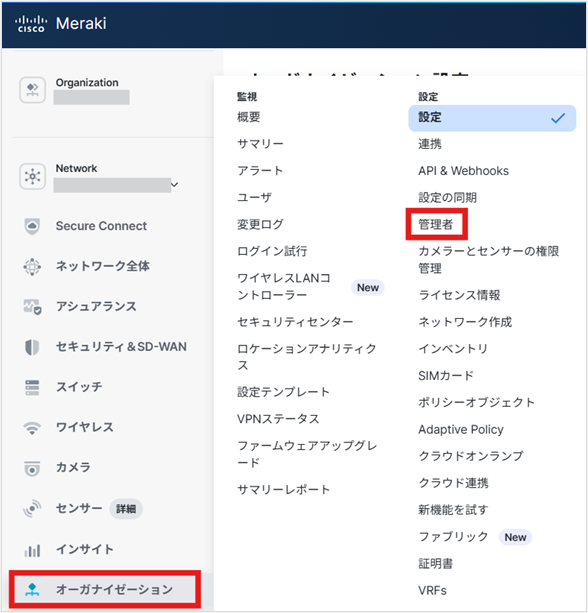

Merakiの管理画面にログインし、 [左メニュー] → [オーガナイゼーション] → [設定] からSSOを有効化します。

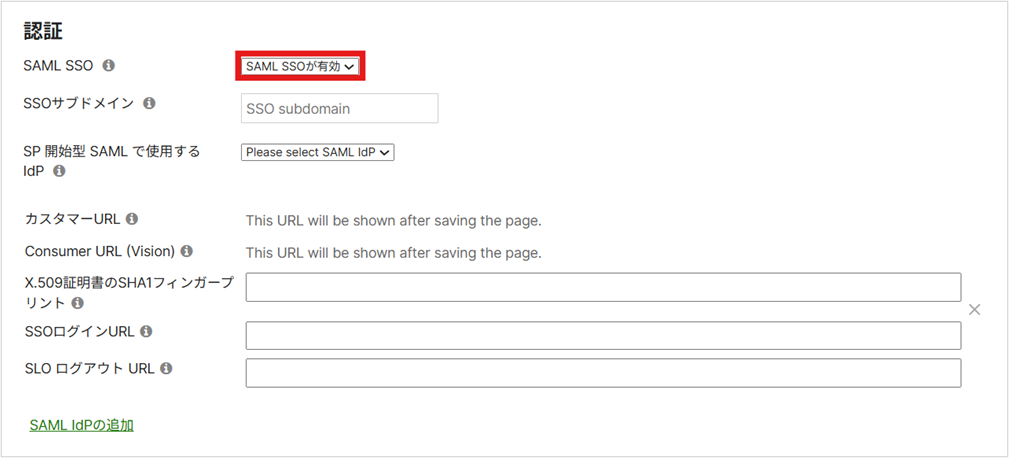

SSOの詳細設定が表示されるので、各項目を設定します。

[X.509証明書のSHA1フィンガープリント] に入力する値は、ダウンロードしたIdP証明書の [拇印] を使用します。

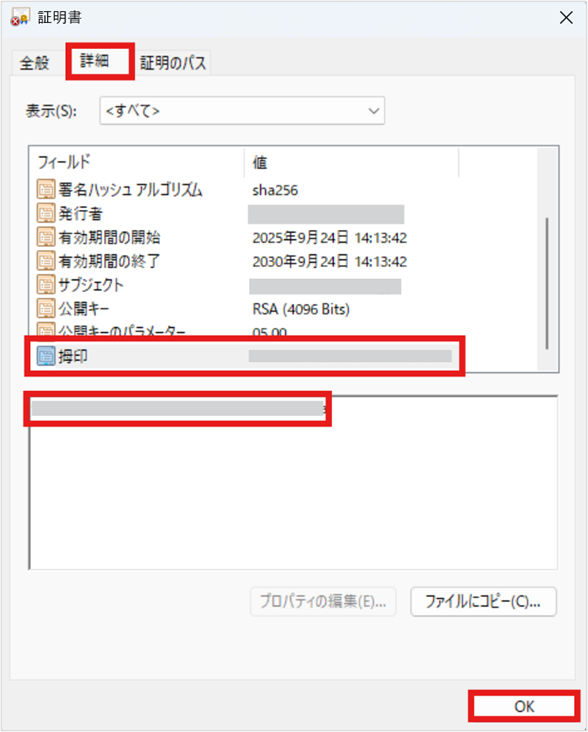

先ほどダウンロードしたIdP証明書を開きます。

詳細タブの 拇印(フィンガープリント) の値をコピーします。

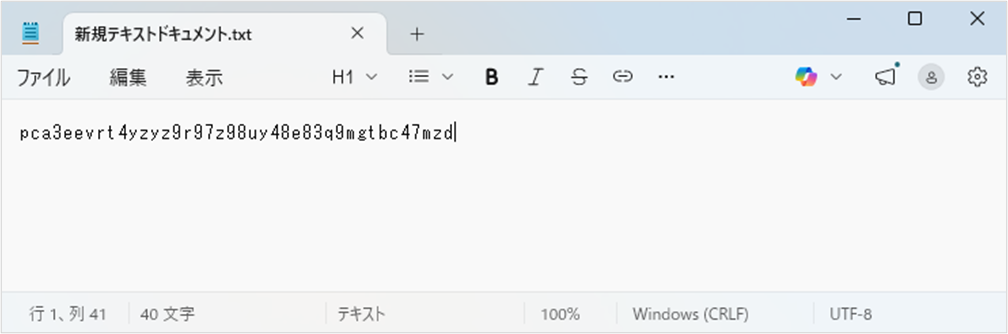

テキストファイルなどを新規作成し、コピーした値を貼り付けます。

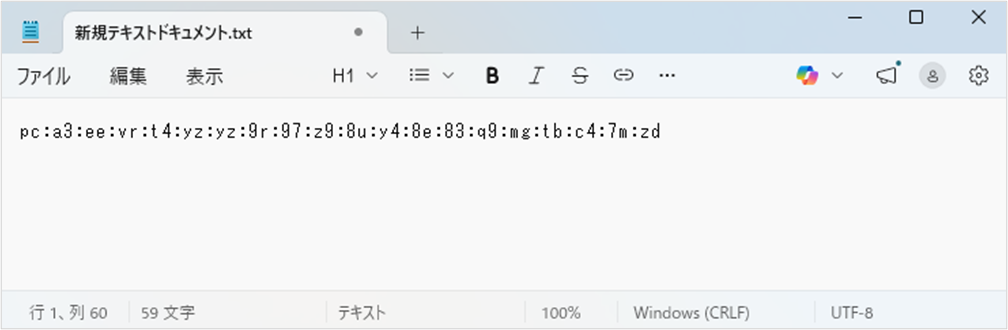

2文字間隔でコロン [:] を入れて再度コピーします。

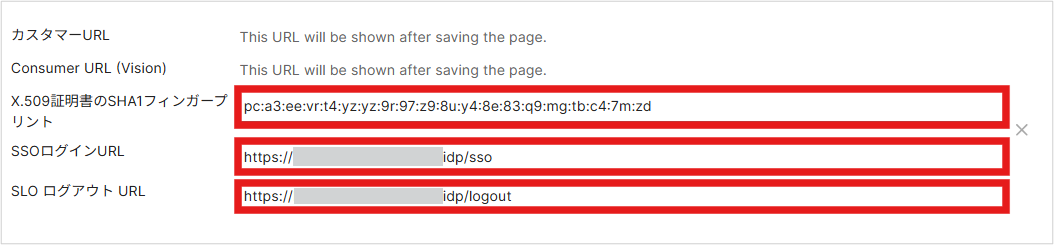

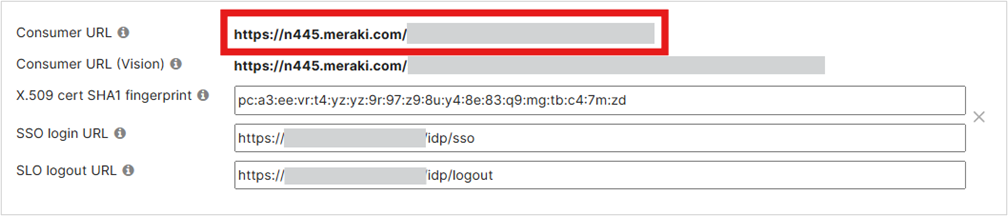

Merakiの画面に戻り、 [X.509証明書のSHA1フィンガープリント] にコピーした値を貼り付けます。 [SSOログインURL] には、SAMLメタデータの [SSO認証URL] [SLOログアウトURL] には、 同じくSAMLメタデータの [ログアウトURL] を入力します。

設定保存後に表示される [Consumer URL] は、後ほど使用するためコピーして控えておきます。

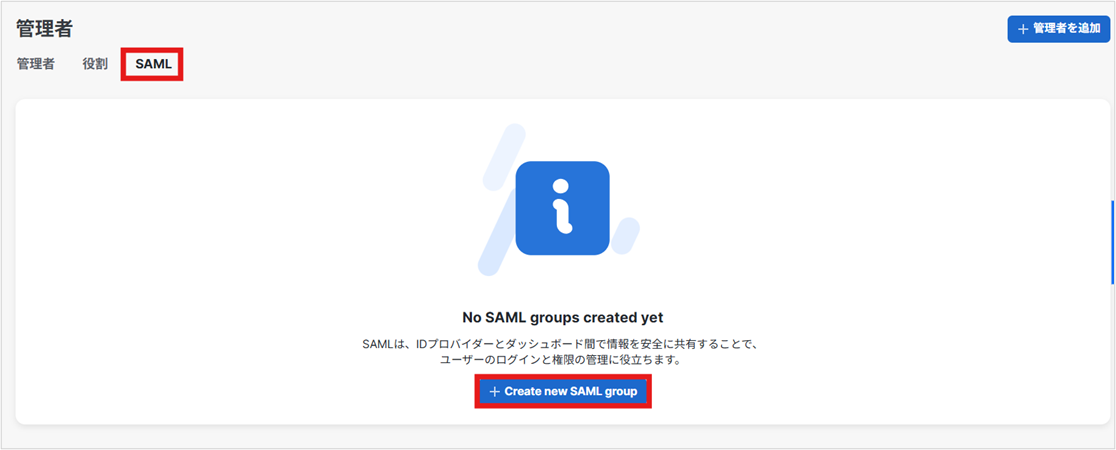

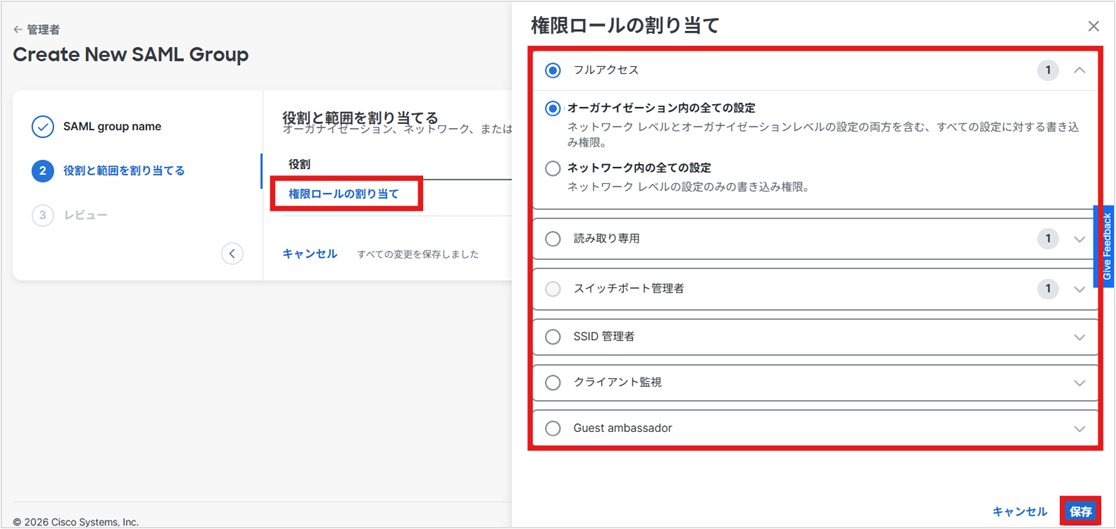

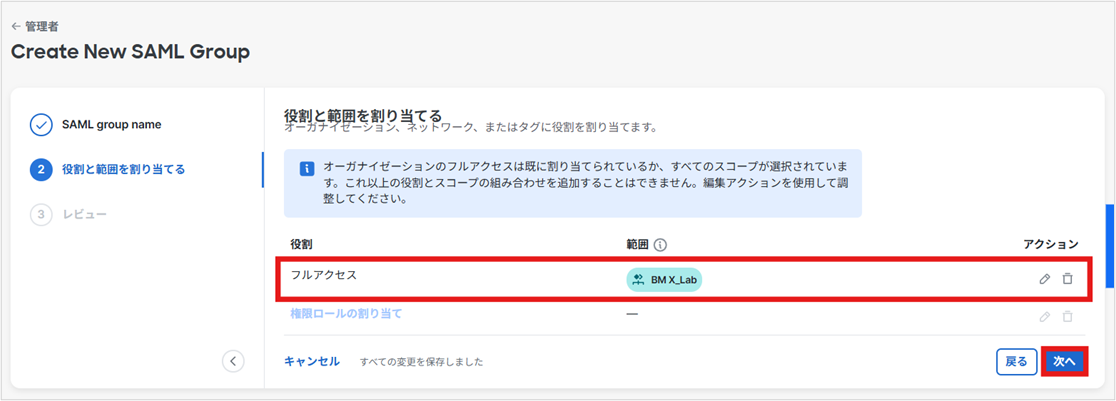

SSOログイン時に付与する管理者権限として、SAMLグループを作成します。

本例では、 [admin] → [オーガナイゼーションのフルアクセス]

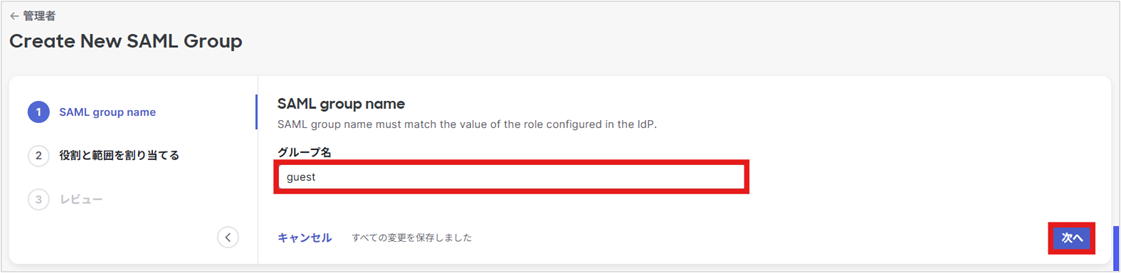

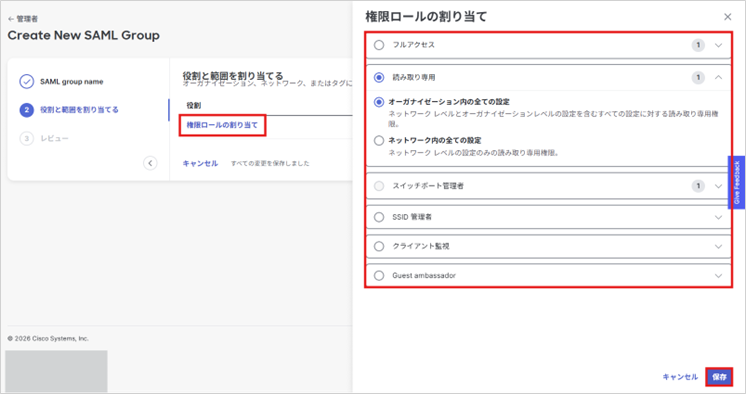

[guest] → [オーガナイゼーションの読み取り専用] として2つのグループを作成します。

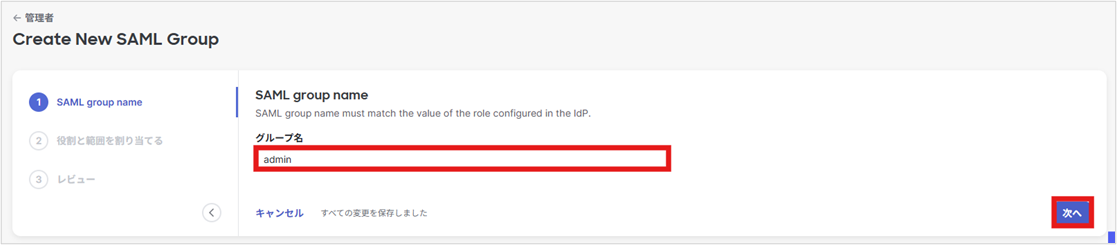

[admin] のSAMLグループを作成します。

次に [guest] のSAMLグループを作成します。

これで各権限のSAMLグループが作成できました。

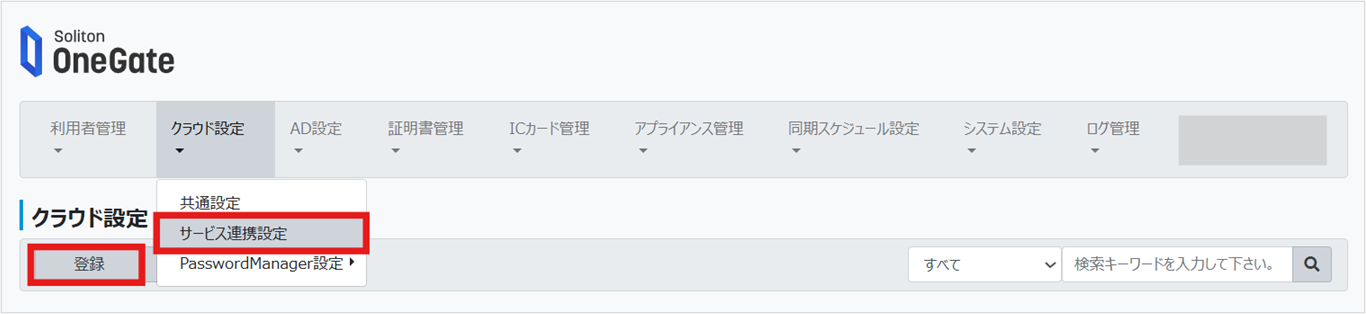

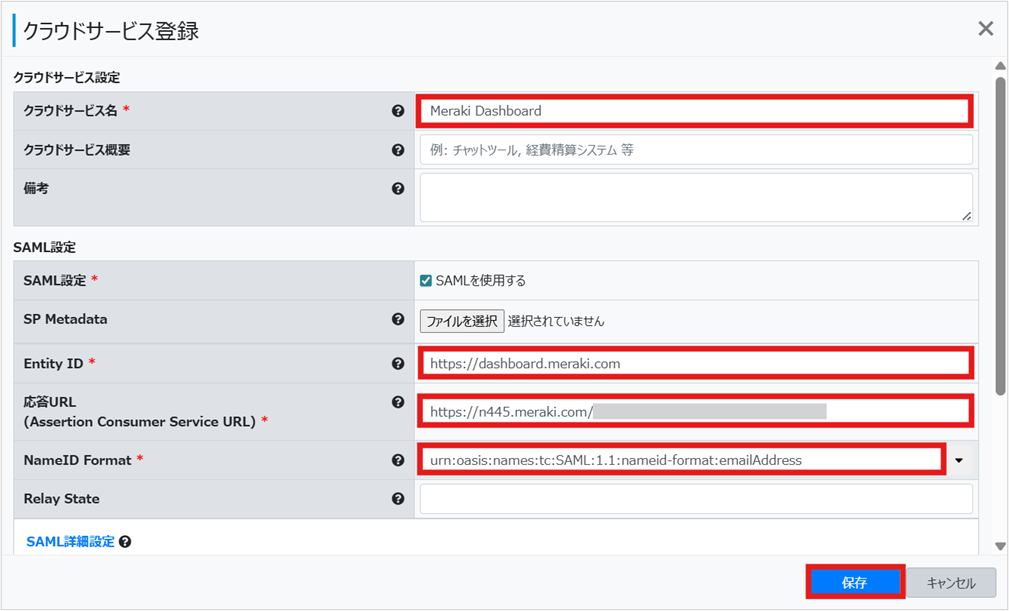

OneGateの管理画面に戻り、サービス連携設定からSSO設定を作成します。

SSO設定名を入力し、 [Entity ID] に [https://dashboard.meraki.com]

[応答URL] に Meraki管理画面のSAML設定で控えた [Consumer URL] を入力します。

[NameID Format] は [urn:oasis:names:tc:SAML:1.1:nameid-format:emailAddress] を選択します。

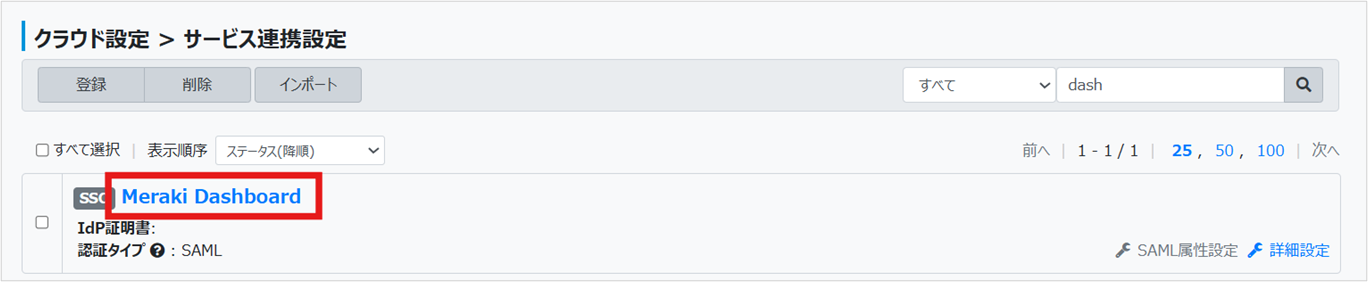

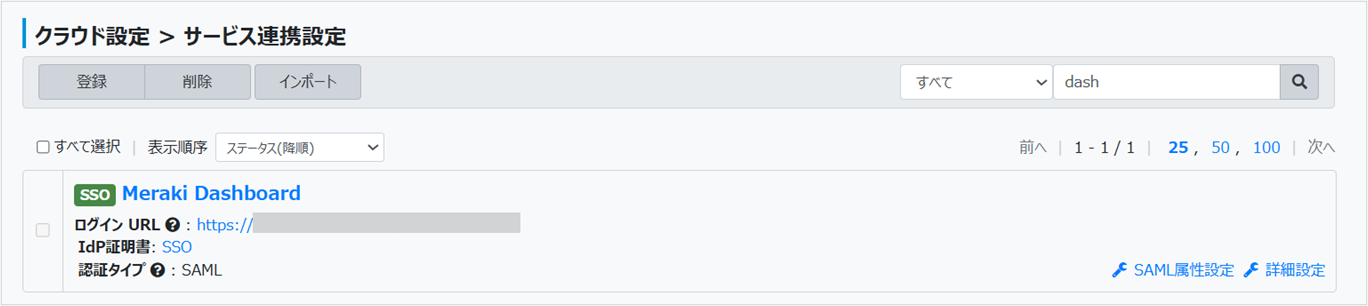

作成したSSO設定のページを開きます。

利用するIdP証明書やユーザー名を選択し、SSOを有効化します。

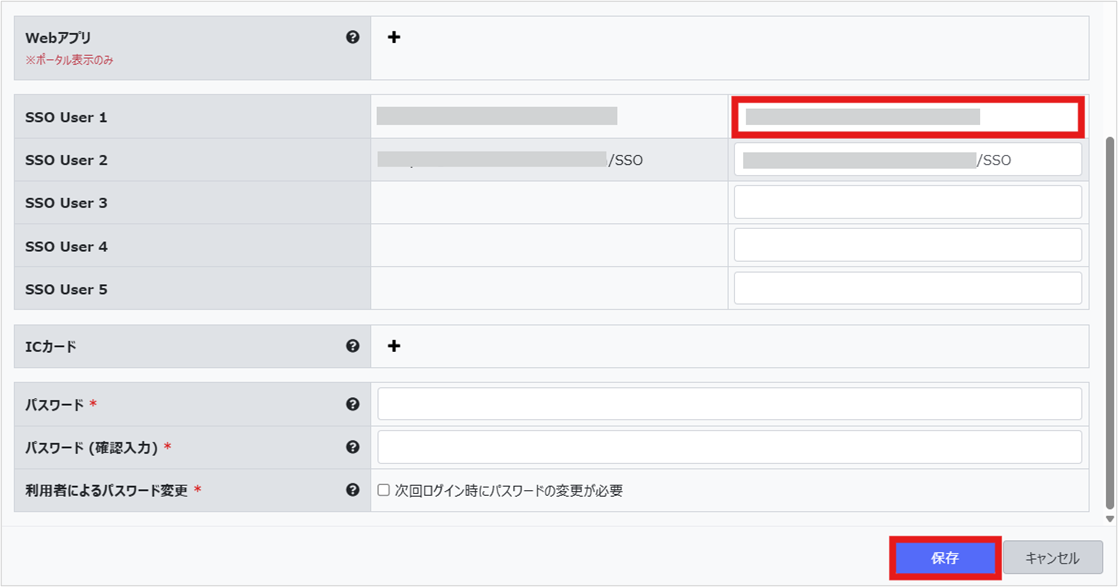

ここで [SSO User 1] を選択した場合は、利用者設定の [SSO User 1] の項目に、 Meraki DashboardのログインID (メールアドレス) を設定してください。

これでSSOが有効化できました。

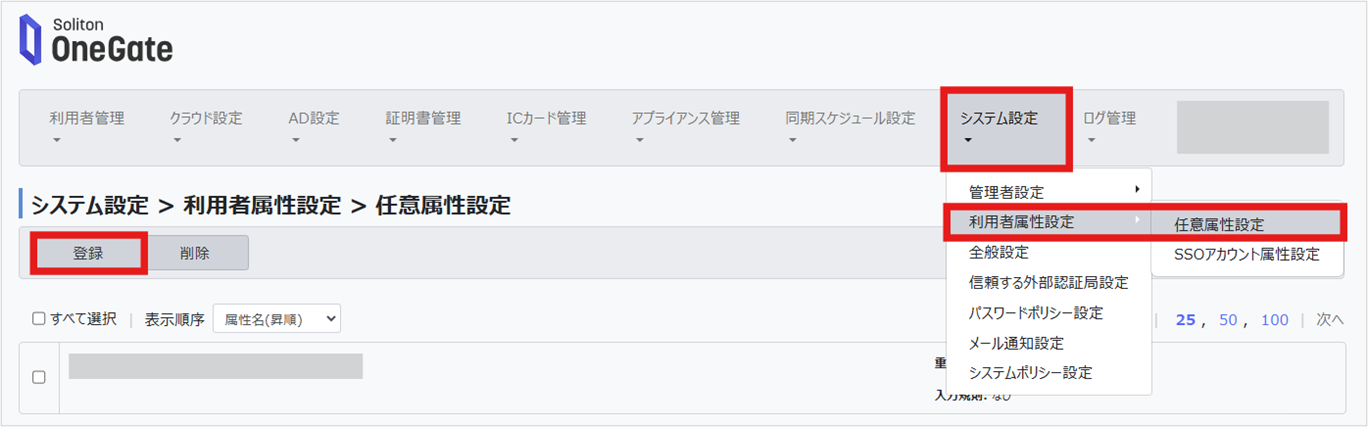

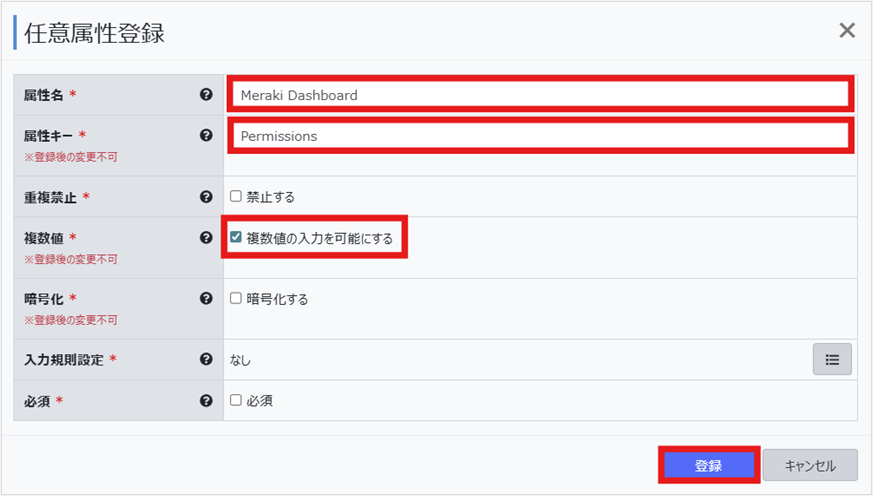

次に、SAMLグループを反映するため、任意属性を作成します。

[属性名] と [属性キー] は任意の値を入力し、[複数値] のチェックを入れます。

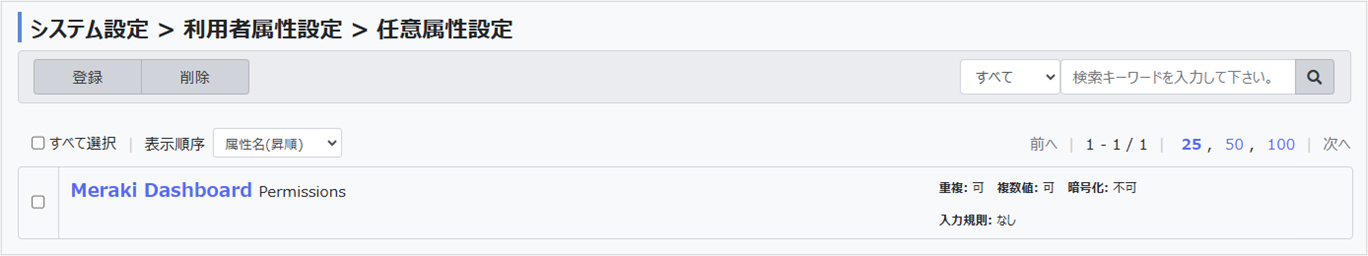

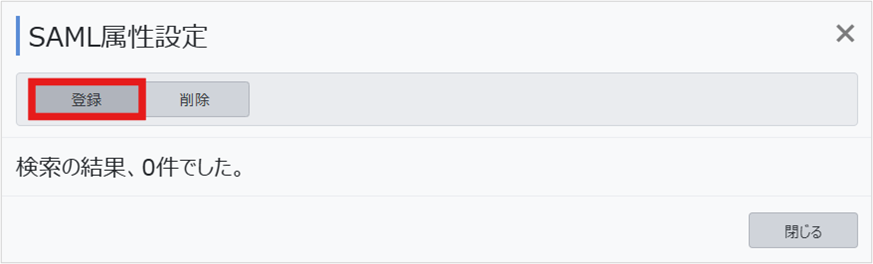

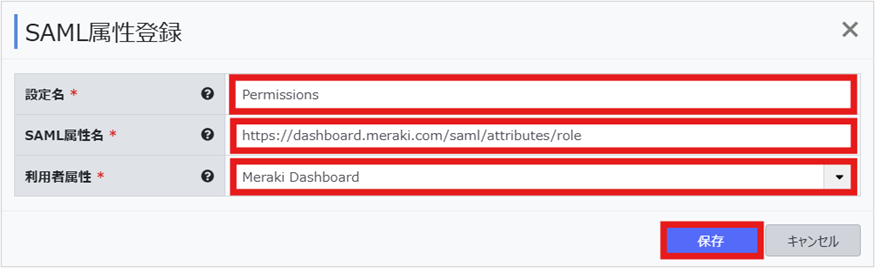

任意属性が作成できたら、SSO設定に戻ってSAML属性設定に追加します。

設定名は、作成した任意属性設定の [属性キー] を入力し、利用者属性は [属性名] を入力します。

SAML属性名は [https://dashboard.meraki.com/saml/attributes/role] を入力します。

これでSSOログイン時にSAMLグループが適用されるようになりました。

以上でSSO設定は完了です。

2. ユーザー設定

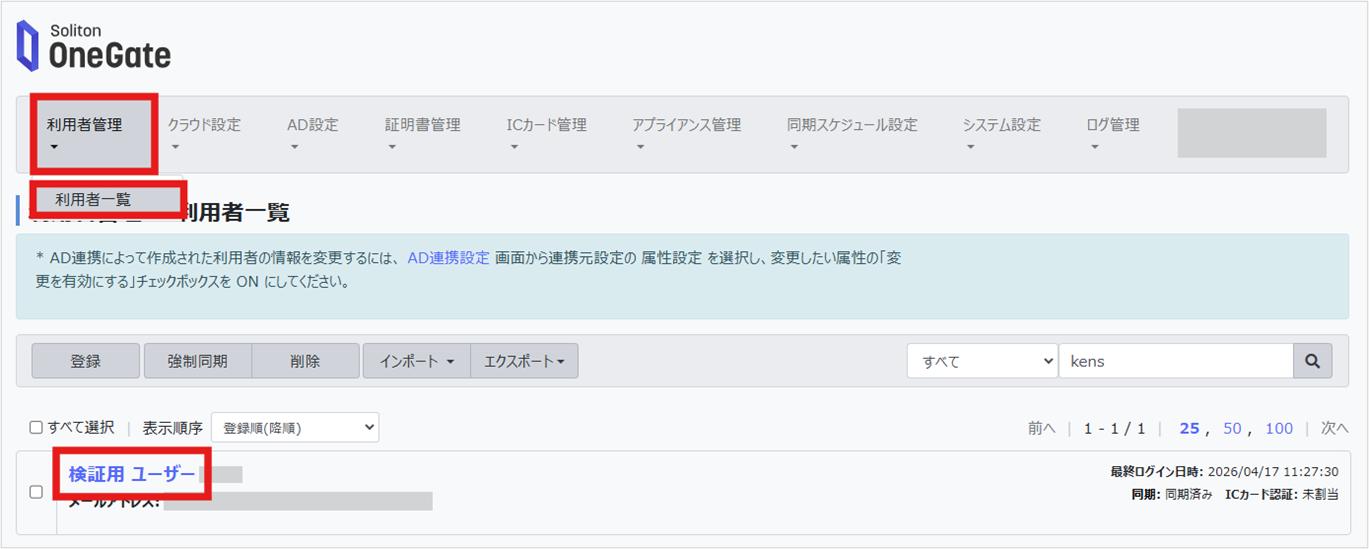

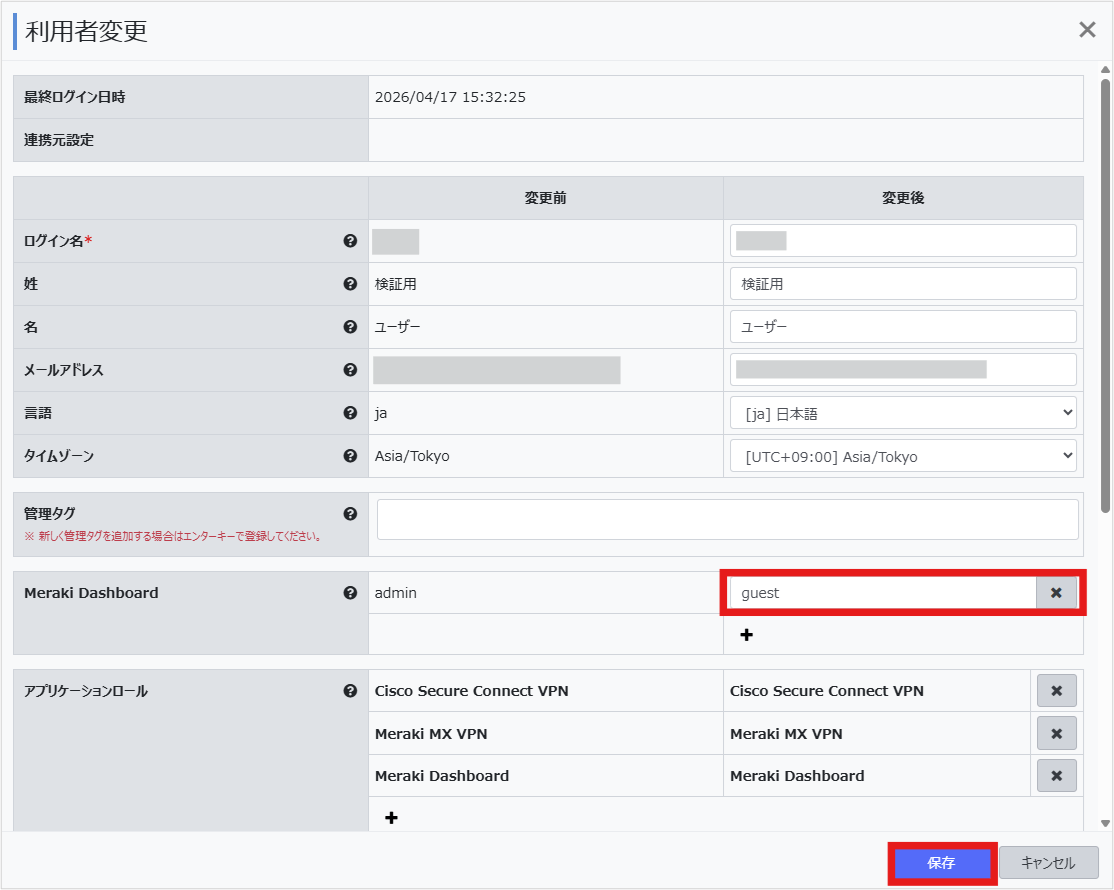

次に、SSOでログインするユーザーの設定を行います。 本例では、既存ユーザーにSSOを許可し、管理者権限を指定します。

ユーザーをクリックします。

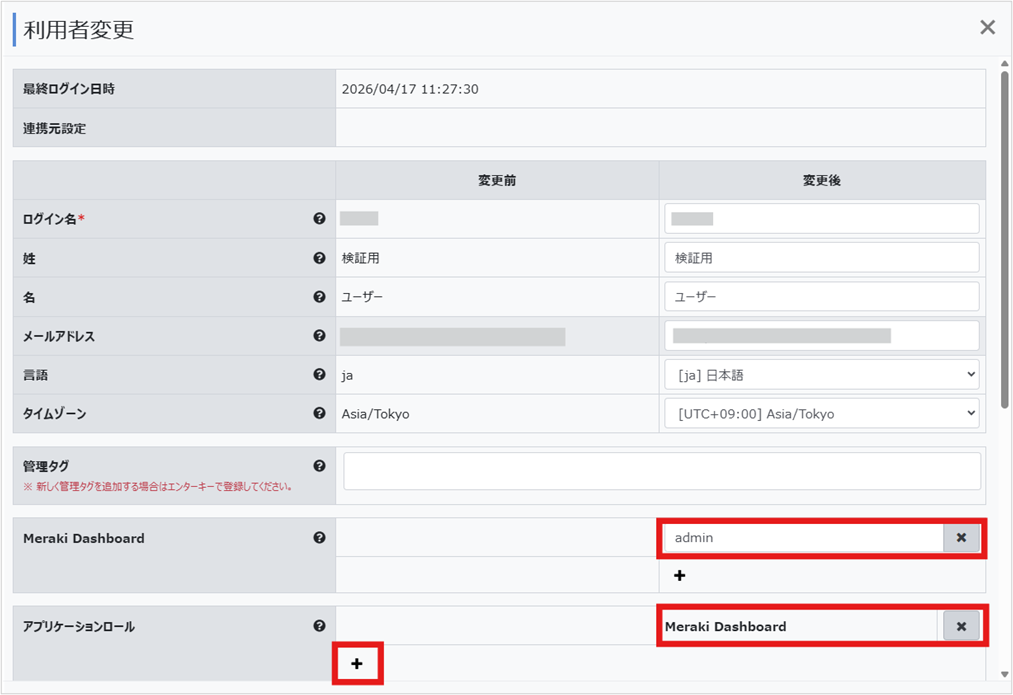

アプリケーションロールに、作成したSSO設定 [Meraki Dashboard] を追加します。

また、任意属性として [Meraki Dashboard] の項目が表示されるようになるので、 適用したい管理者権限 [admin] もしくは [guest] を入力します。

そのときに [メールアドレス] と [SSO User 1] の値が同じか確認してください。

※Merakiでは、同一メールアドレスでのID/PWログインと、SSOログインの併用はできません。

例) test@example.com がMerakiの管理者として既に登録されている(ID/PWでログインできる)場合、test@example.com でSSOではログインできない

すべてのオーガナイゼーションで該当の管理者アカウント (例:test@example.com) を削除すると同一メールアドレスでSSOができるようになります。

同一メールアドレスで、ID/PWログインとSSOログインを併用したい場合には、SSO側でメールアドレスの一番後ろに [/SSO] を付け加えて [SSO User X] に登録してください。

また、 [サービス連携設定] の [SSO User X] の値もあわせて設定変更してください。

例) test@example.com がMerakiの管理者として既に登録されている(ID/PWでログインできる)場合、test@example.com/SSOにすることで、SSOでログインでき両方利用可能

ユーザーの設定を保存し、即時同期を行います。

これで、ユーザー設定は完了です。

3. 検証

それでは、実際にSSOログインを試します!

事前準備として、Meraki管理画面へログインする端末に、 SSOで利用するクライアント証明書をインストールしておいてください。

本例では手順を省略します。

OneGateの利用者ポータルにアクセスし、ログインします。

利用者ポータルのURLは [https://<テナントコード>.ids.soliton-ods.jp/idp/login] です。

利用者ポータルへのログイン後、 [Meraki Dashboard] へのリンクが追加されているのでクリックします。

Meraki管理画面へSSOでログインするときは、利用者ポータル経由か、SSO設定のログインURL経由で行います。

Meraki管理画面へログインできました!

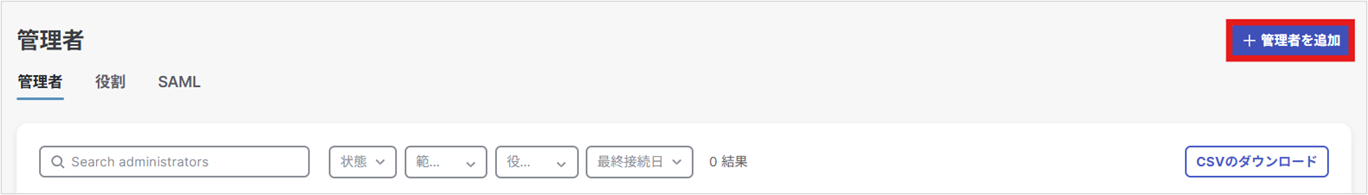

さらに、管理者権限ごとの動作を確認します。

管理者ページにアクセスし、管理者追加ボタンが表示されていることを確認します。

これで [admin] で [オーガナイゼーションのフルアクセス] 権限が適用されていることを確認できました。

一度ログアウトし、ユーザーの権限を [guest] に変更して再ログインを行います。

Meraki管理画面にログインし、管理者ページにアクセスすると 管理者追加ボタンの表示がなくなっていました。

これで [guest] で設定した [オーガナイゼーションの読み取り専用] 権限が適用されていることを確認できました。

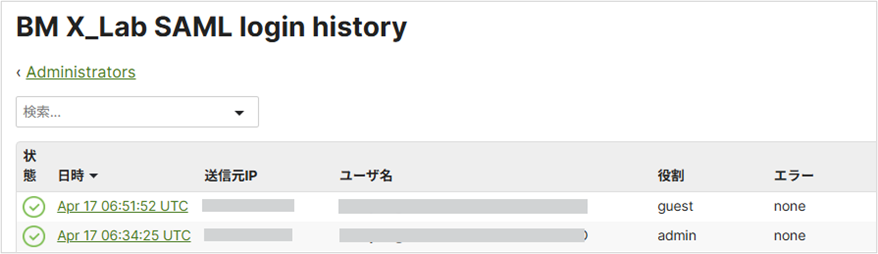

SAMLロールの画面からもSSOのログイン履歴が確認できます。

Meraki側のSSOログでは、以下の内容を確認できます。

・ ログイン日時

・ 送信元グローバルIP

・ ユーザー名

・ 適用されたSAMLロール

・ エラー内容 (ログイン失敗時)

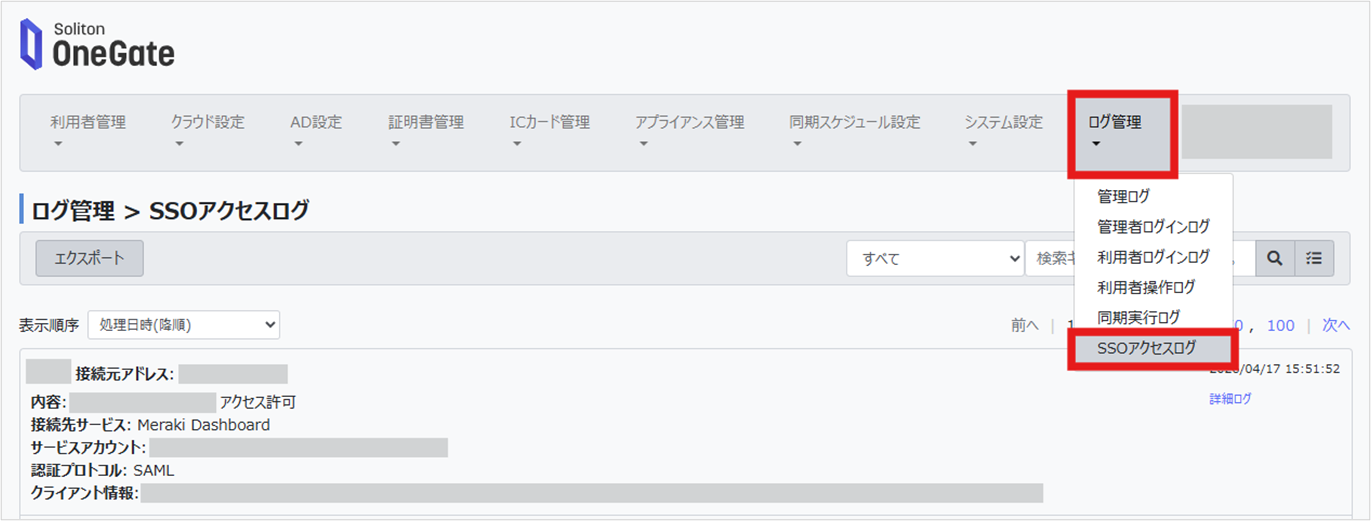

OneGate側のSSOアクセスログでは、以下の内容を確認できます

・ ログイン日時

・ 送信元グローバルIP

・ ユーザー名

・ 接続先のクラウドサービス

・ サービスアカウント

・ 認証プロトコル

・ アクセス可否 (エラー内容)

・ クライアント情報

・ 詳細ログ

もしSSOがうまくいかないときは、2つのログを参考にトラブルシューティングを行っていただけますと幸いです。 以上で検証は完了です。

まとめ

Merakiの管理画面は、ID/パスワード+メール認証が標準となっていますが、

パスワードの漏洩やメールアカウントの乗っ取りなど、不正アクセスのリスクも存在します。

OneGateを利用することで、証明書認証により許可されていない端末からのアクセスを防ぎつつ、 SSOによる利便性向上も同時に実現できます。

セキュリティと運用効率を両立できるため、ぜひ本記事を参考に設定をお試しいただけますと幸いです。

※本記事は検証環境での設定例です。

環境や仕様変更により内容が異なる場合がありますので、実際の導入時は環境に応じて調整してください。

ご相談等がございましたら、弊社ホームページの お問い合わせフォーム または 弊社営業担当 までお気軽にご連絡ください。

それではまた次回!

明日も Ping 打ってみな!飛ぶぞ!🚀