前回の記事では、 Meraki MXのCisco Secure Client VPNにおいて、

“Soliton OneGate” を利用した SSO(シングルサインオン) と 証明書認証 の検証を行いました。

今回は、 Cisco Secure Connect の リモートアクセスVPNを対象に、

“Cisco Duo” を利用した SSO の検証を行っていきます。

これまでDuoは、 外部IdP(Entra IDやActive Directory、LDAPなど)との連携が必須でしたが、

最近Duo Directoryという新機能が追加され、 Duo単体でもIdPとして利用できるようになりました。

本記事では、 この Duo Directory を利用した構成を例に、 管理画面の設定を交えながら検証していきます。

それでは、さっそく見ていきましょう。

1.ユーザー設定

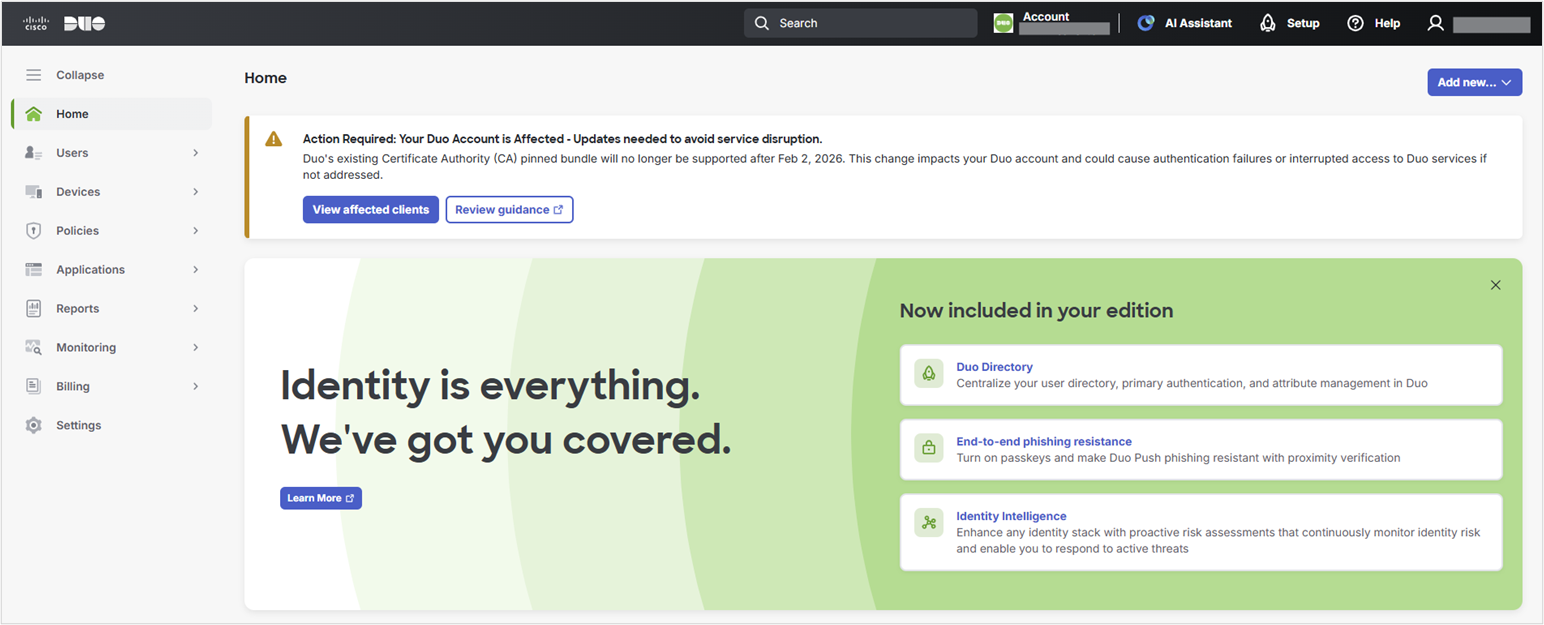

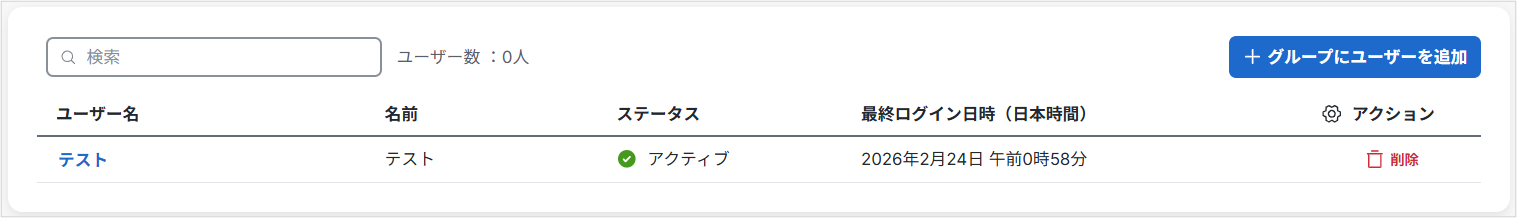

ユーザーIDを管理する Cisco Duo の管理画面です。

現在、Duoの管理画面は日本語表記に未対応のため、本記事ではGoogle chromeブラウザの翻訳機能を利用していきます。

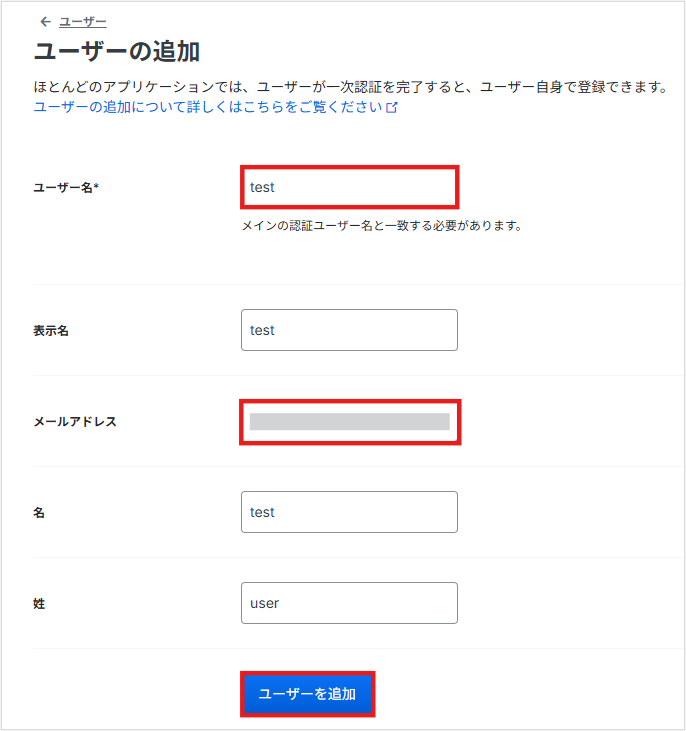

はじめに、ユーザー と ユーザーグループ を作成していきます。

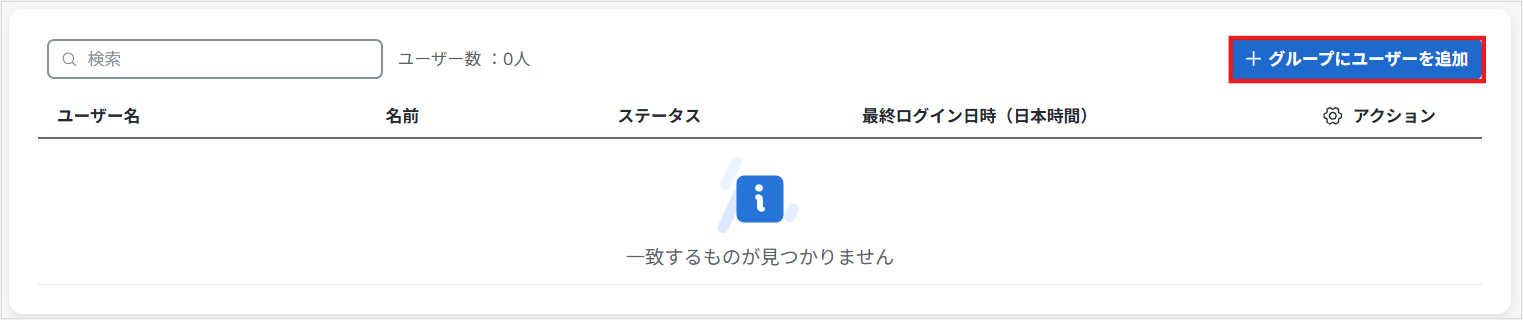

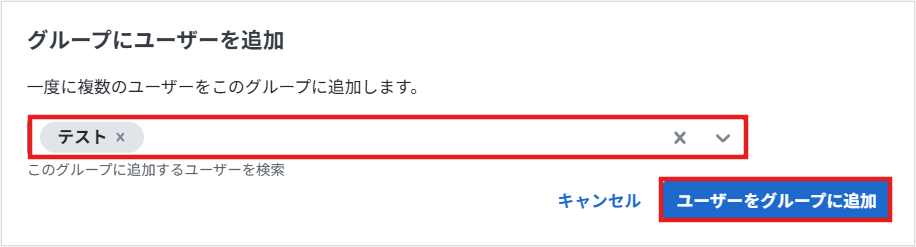

作成したグループにユーザーを追加します。

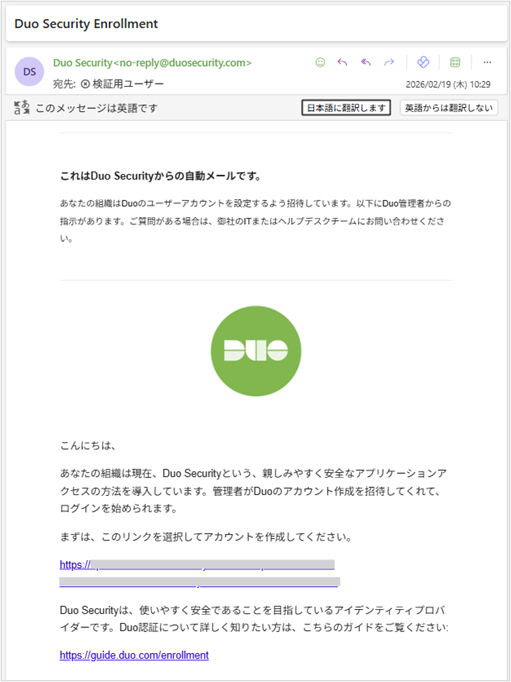

ユーザーのメールアドレス宛にDuoから招待メールが届きます。

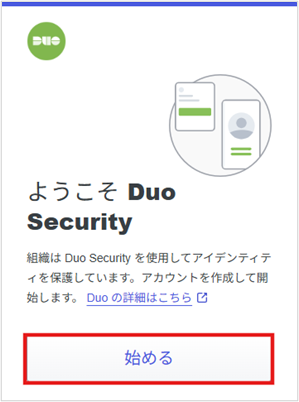

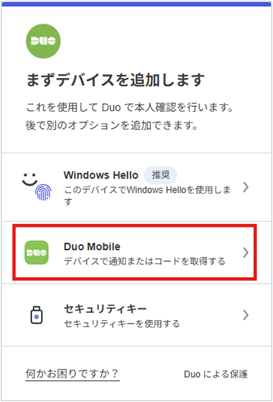

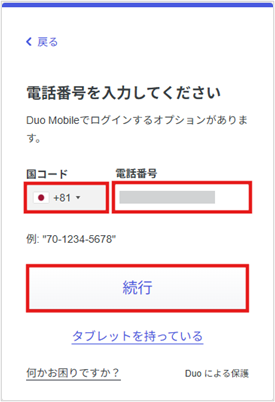

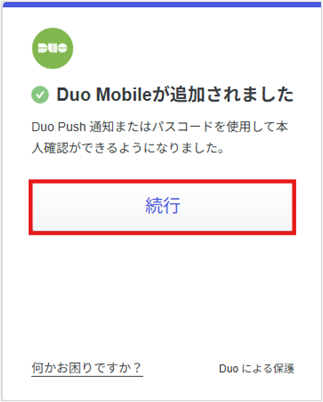

URLリンクよりユーザーが利用する二要素認証の設定を行います。 今回は、Duo Mobileをセットアップします。

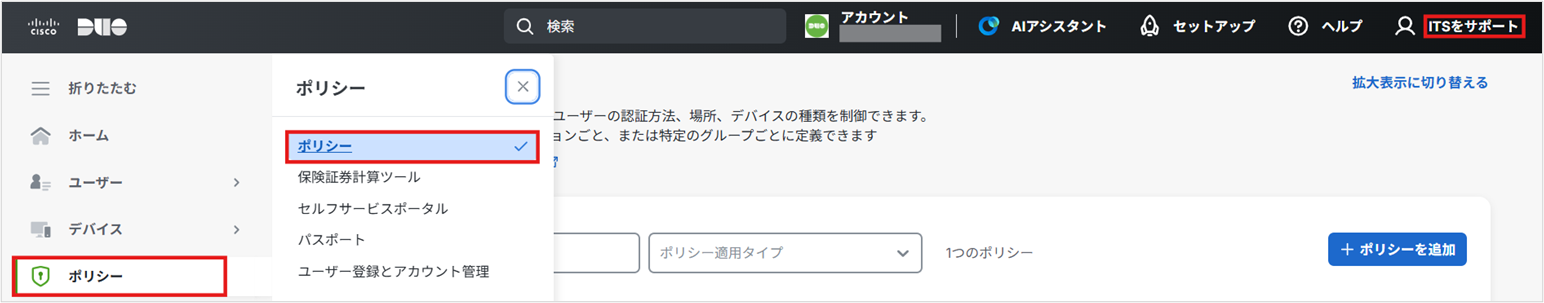

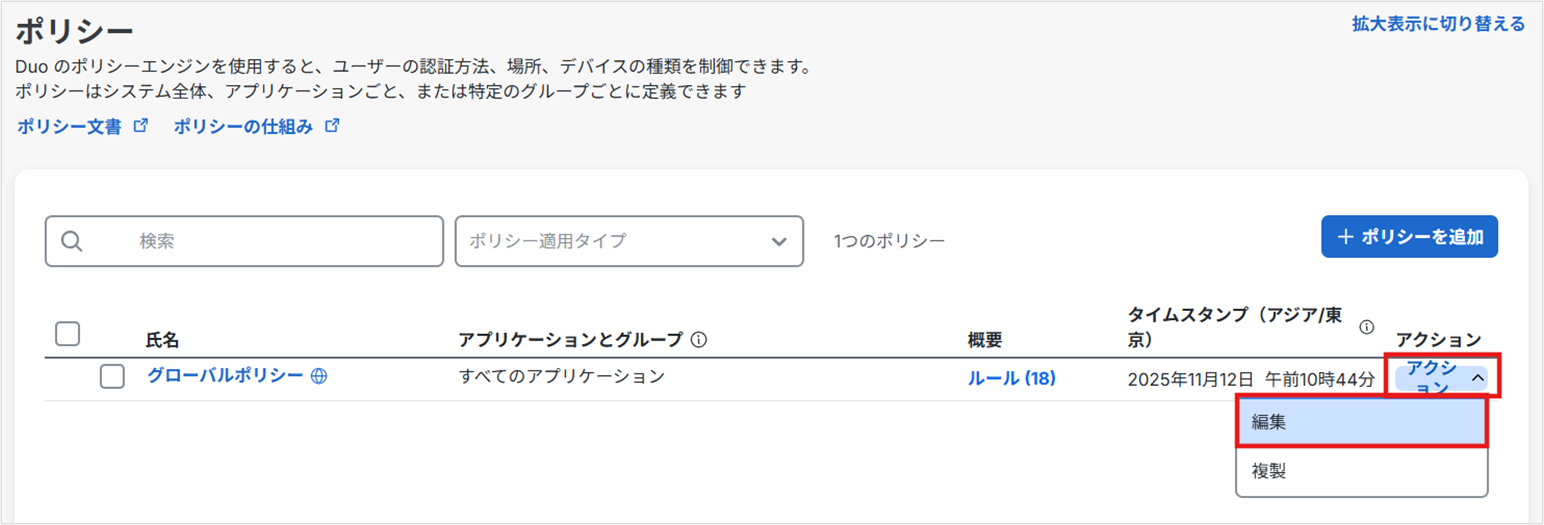

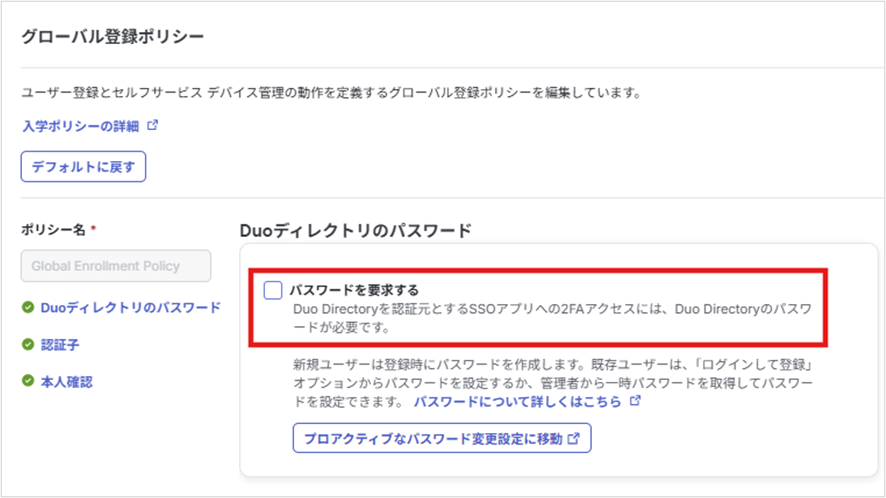

続いて、ポリシー設定でユーザーのパスワードを有効化します。 今回はデフォルトのポリシーを利用します。

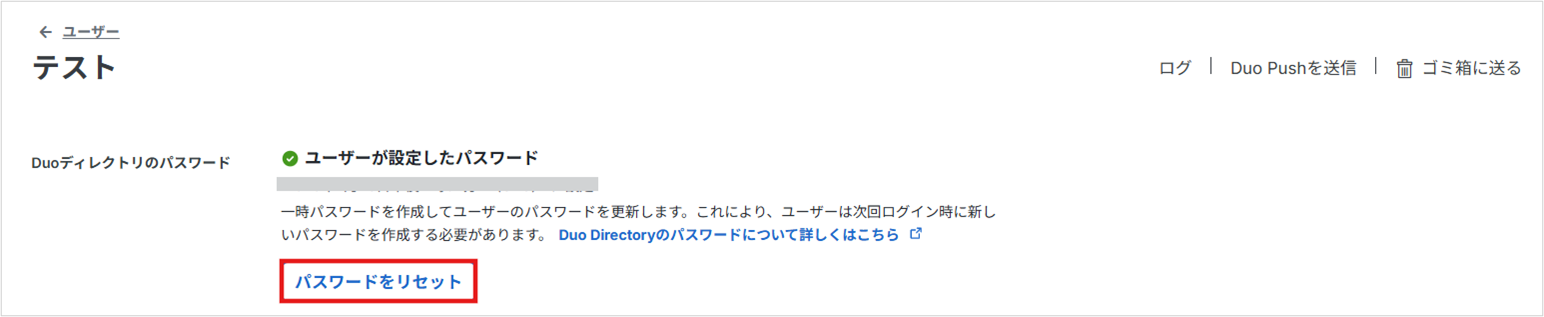

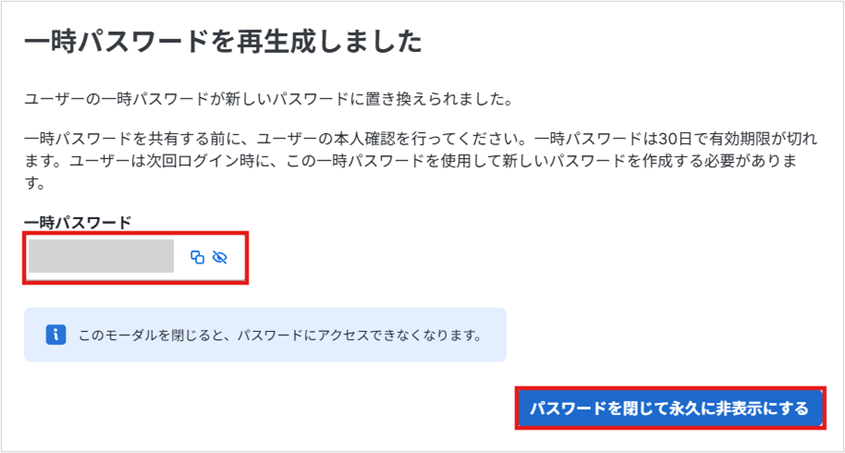

パスワードの有効化ができたら、ユーザーに一時パスワードを発行し、パスワードの本設定をユーザーでできるようにします。

これで、ユーザーが次にDuoでログインするときにパスワードの設定を行うことができるようになりました。

リモートアクセスをするユーザーの設定ができたので、

次に、DuoとCisco Secure Connect(Umbrella)の連携設定を進めていきます。

2.連携設定

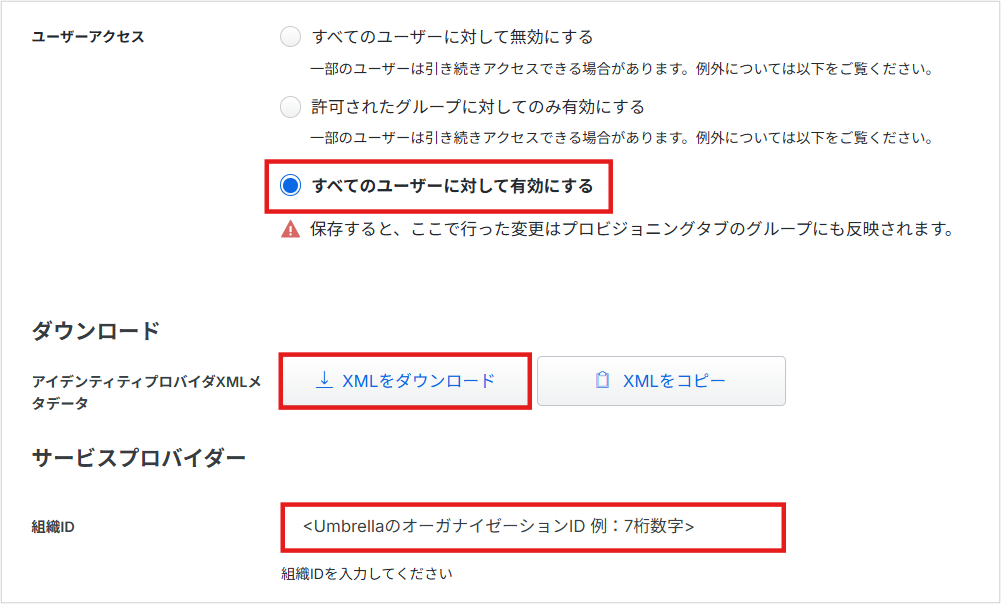

まずは、Duoの管理画面でCisco Secure Connect(Umbrella) との連携設定を行います。

事前にUmbrellaの管理画面のURLを確認し、 組織ID(数字7桁)をコピーしておきます。

IdPのメタデータは後ほど利用するため、ダウンロードしておきます。

設定を保存し、Duoの管理画面は開いたままにしておきます。

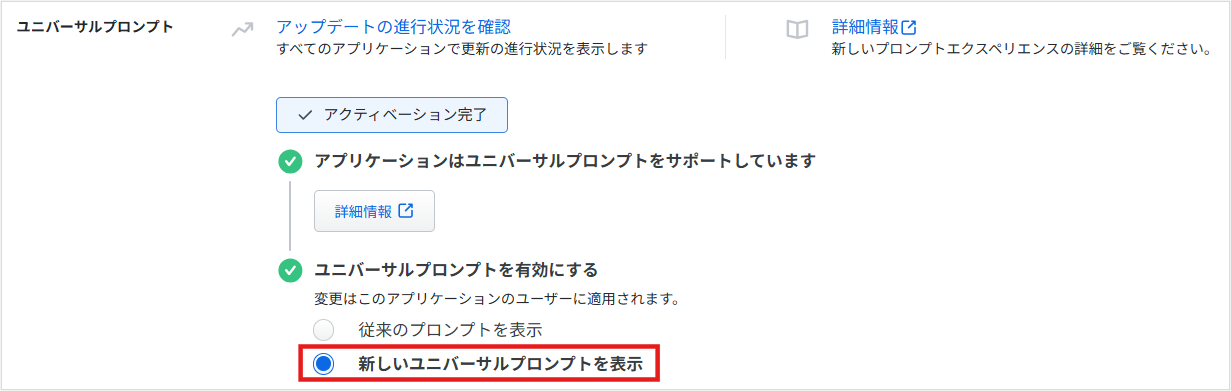

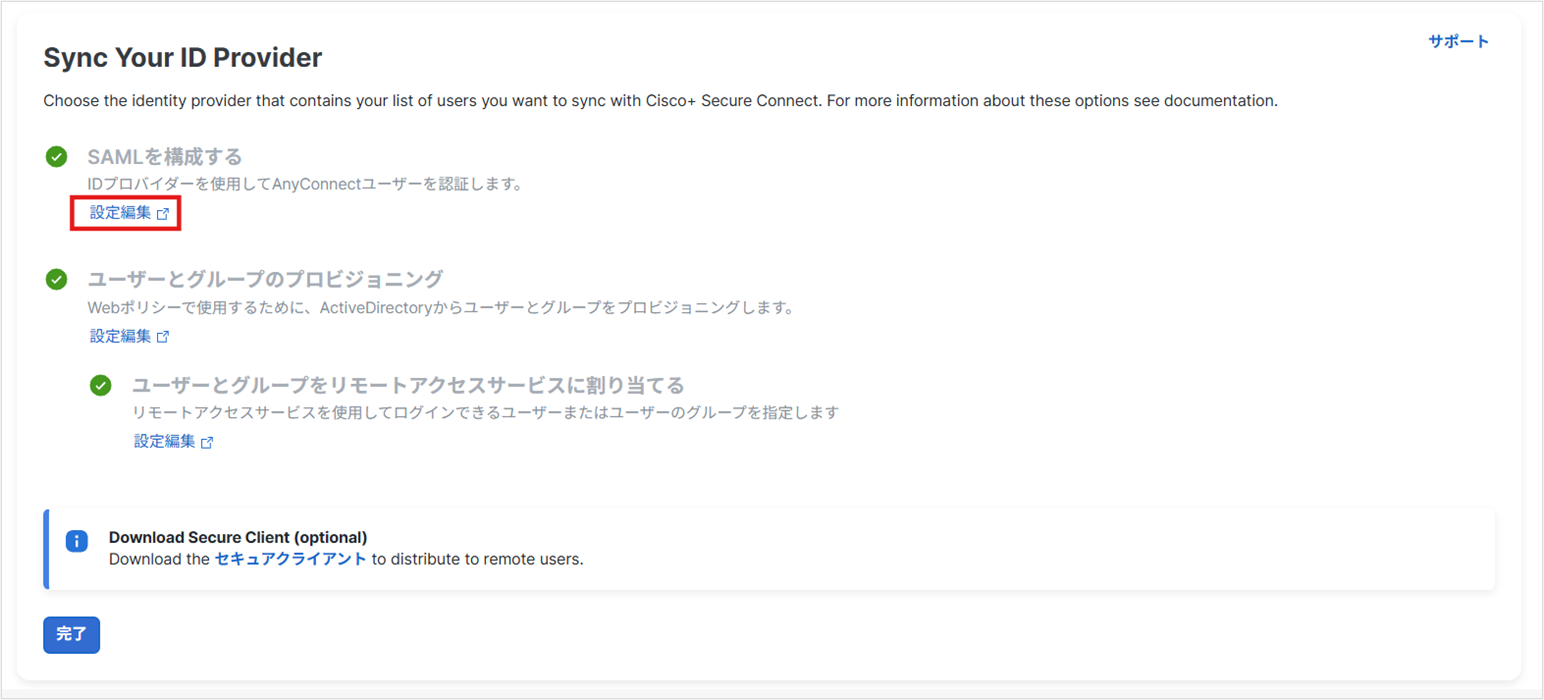

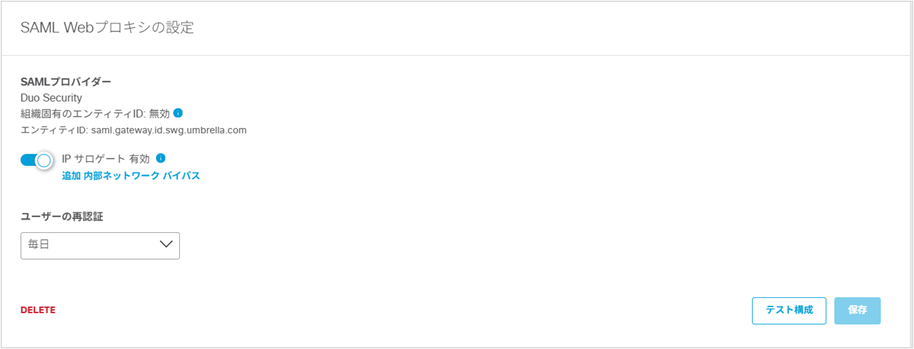

Cisco Secure Connectの管理画面にログインし、SAML設定を行います。

Duoの管理画面からダウンロードしたIdPメタデータをアップロードします。

これでCisco Secure ConnectとDuoのSAML設定は完了です。

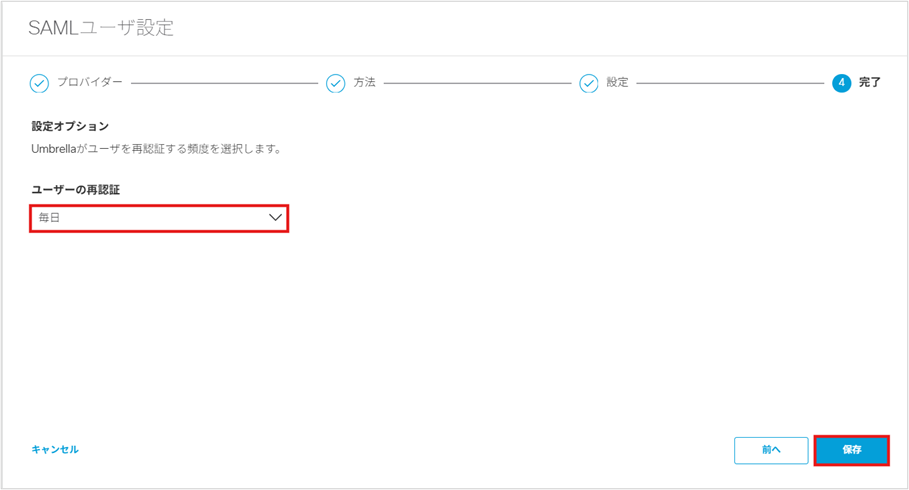

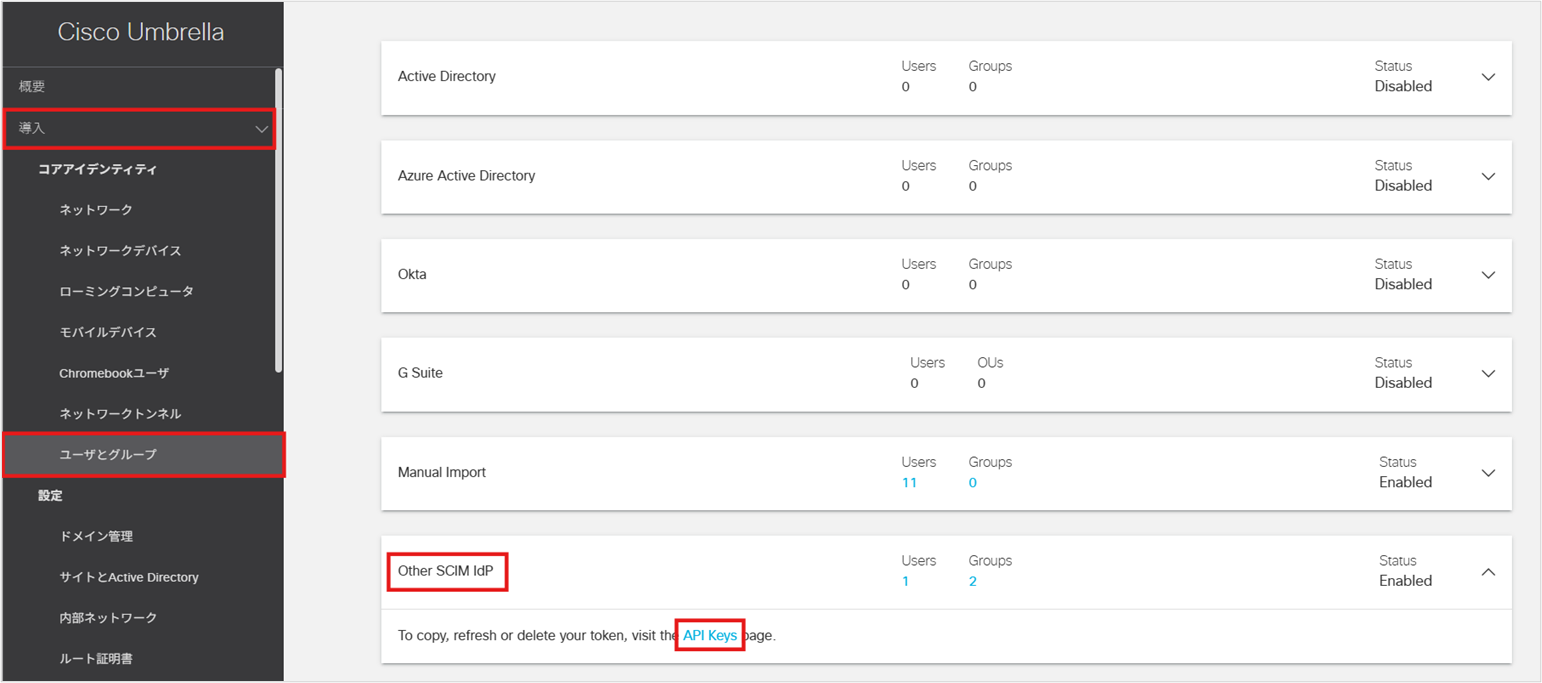

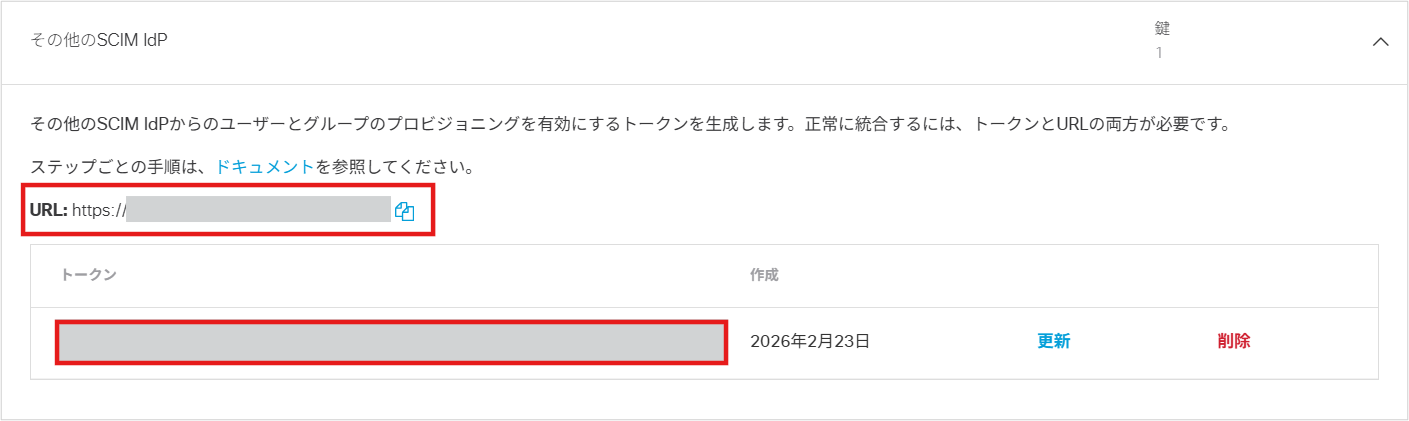

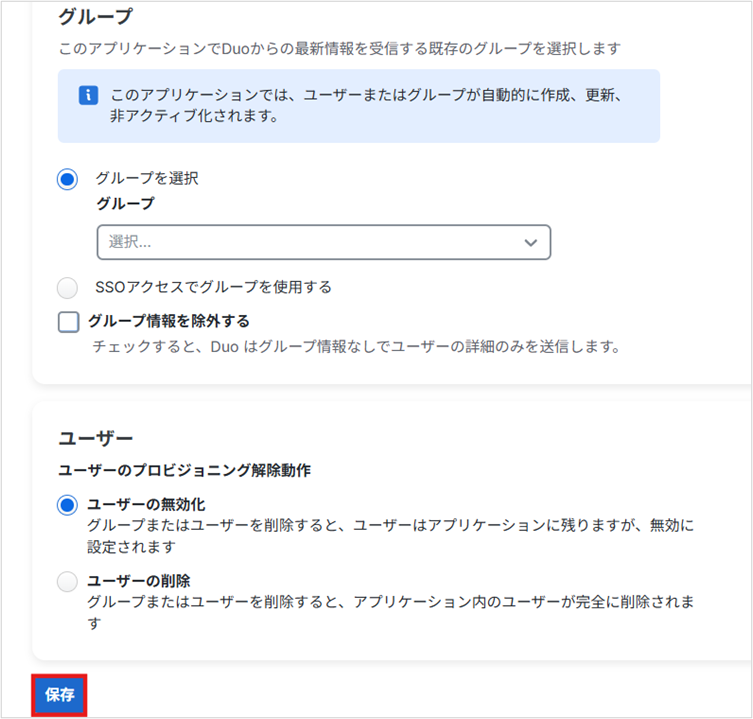

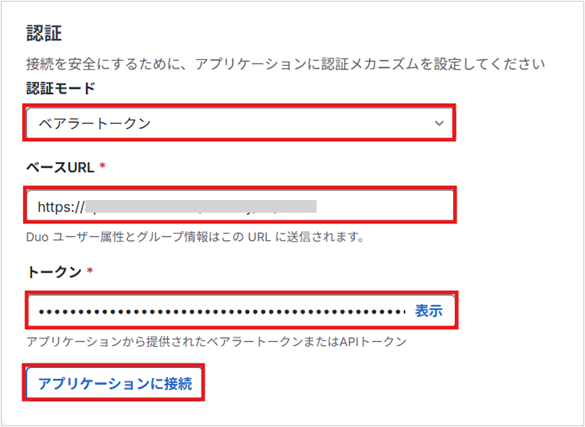

続いて、Duoのユーザー情報を同期するためにSCIM設定を行います。

URLとトークンをコピーして保存します。 ※トークンは再表示ができないため、必ずテキストファイルなどに保存してください。

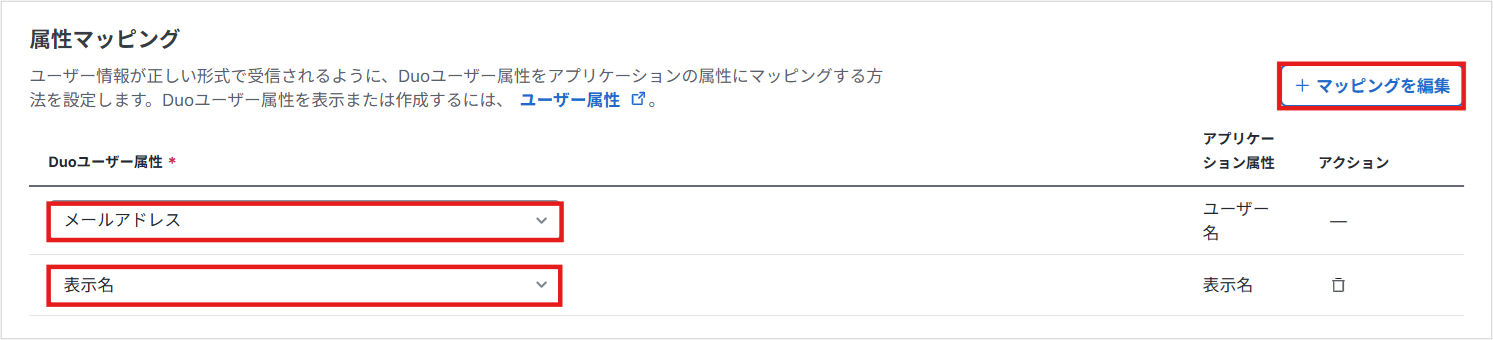

必要な属性マッピングもあわせて設定します。

Cisco Secure Connect(Umbrella) は認証時に、 以下の属性を使用すると公式ドキュメントには記載されています。

1.メール属性

2.ユーザー名属性

3.名属性

4.姓属性

5.表示名属性

本記事では、検証に必要な最低限の属性をマッピングしていますが、 基本的には上記属性をマッピングで追加するほうがいいかと思います。

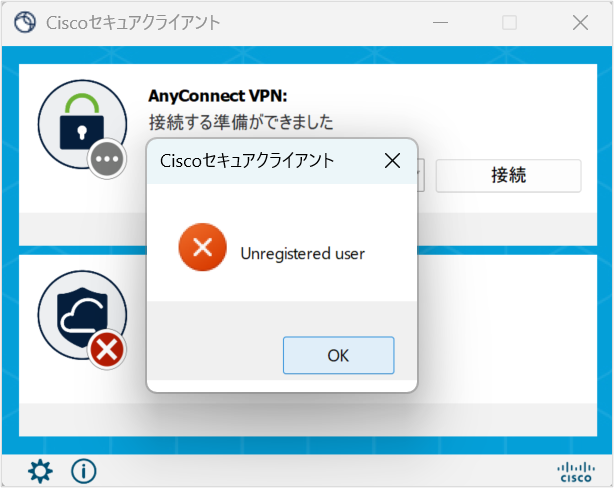

また、 検証時に アプリケーション属性 “ユーザー名” を、

デフォルト設定のまま Duoユーザー属性 “ユーザー名” でマッピングしていると

Duo側ではユーザー認証に成功するものの、 Cisco Secure Connect側ではVPN接続時にエラーが発生しました。

アプリケーション属性 “ユーザー名” を Duoユーザー属性 “メールアドレス” に変更することで、

VPN接続ができたので、 こちらも参考にしていただけますと幸いです。

設定を保存します。

コピーしたURLとトークンを貼り付けて、 アプリケーションと接続してプロビジョニングを有効化します。

プロビジョニングが有効になり、 ログに ユーザーのプロビジョニングが成功しました と表示されれば SCIM設定は完了です。

これで、Cisco Secure ConnectとDuoの連携設定が完了しました!

※その他の設定 (Cisco Secure Connectのリモートアクセス設定、Duoユーザーのポリシー作成/適用など) は省略しています。

ネットワーク構成や運用、セキュリティポリシーに合わせて設定を行ってください。

3.接続検証

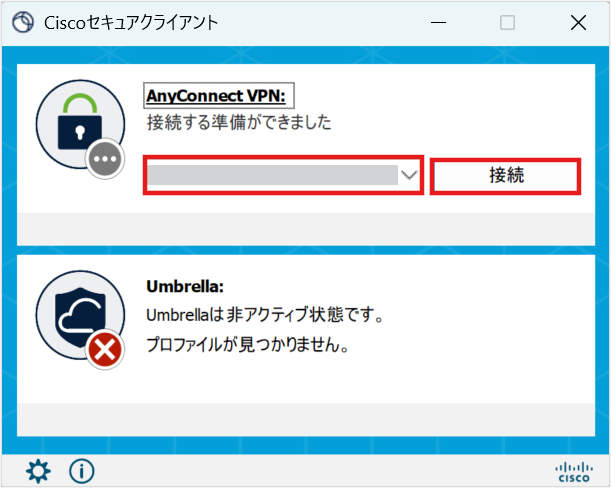

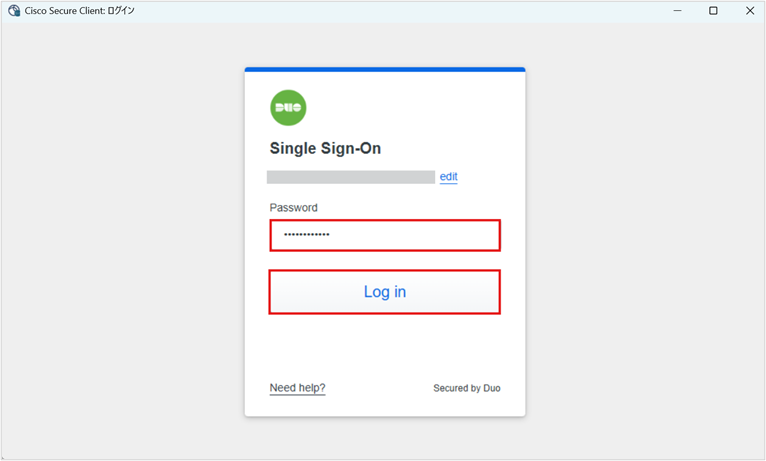

それでは、実際にCisco Secure Clientを立ち上げて接続検証を行います。

Cisco Secure Connect リモートアクセス のホスト名を入力しVPN接続をします。

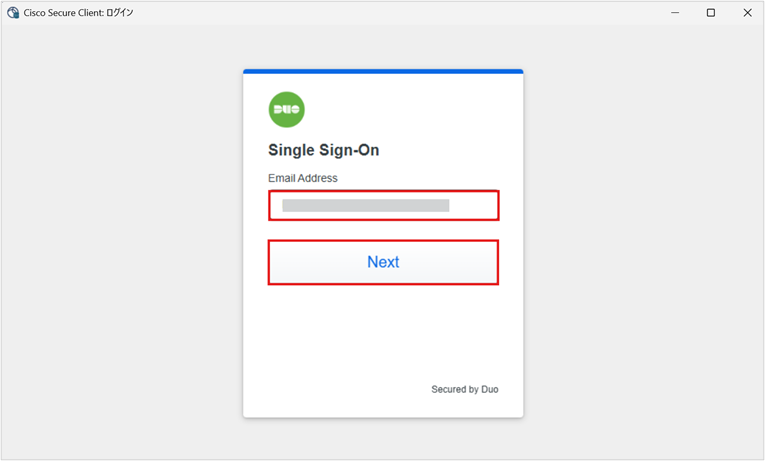

Duoのログイン画面が出てきました! メールアドレスとパスワードを入力します。

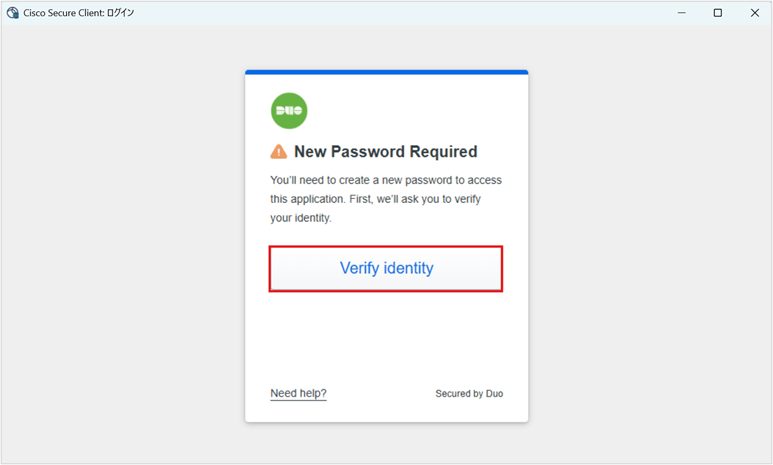

次回ログイン時にパスワード設定ができるようにしていたため、 パスワードの再設定画面が表示されました。

パスワードの設定後は、 確認コードが発行されモバイルデバイスで認証を行います。

パスワードの設定が完了し、 再度そのパスワードでのログインが必要となります。

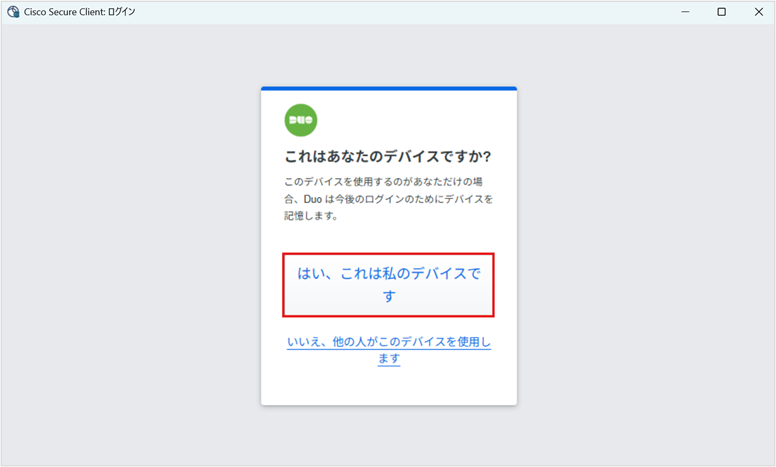

パスワードを入力し、自分のデバイスからのログインであることを再度承認すると、

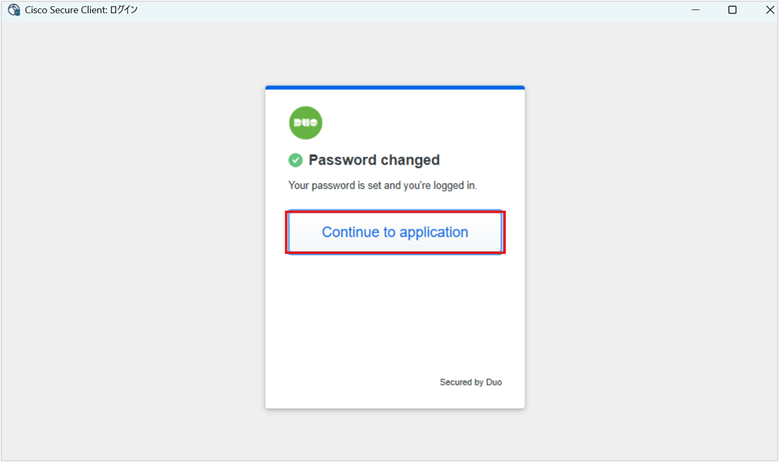

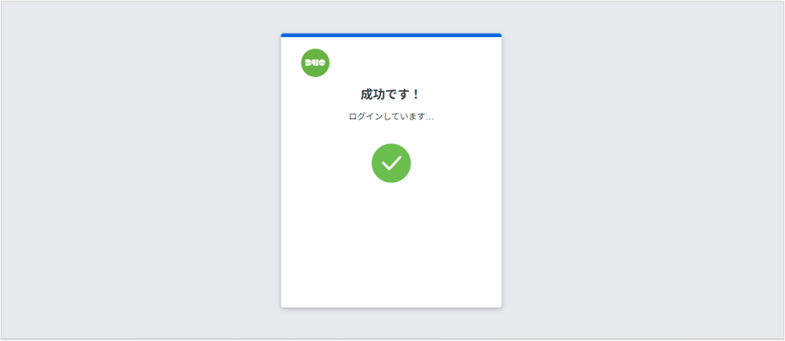

ログイン成功の画面が表示されました!

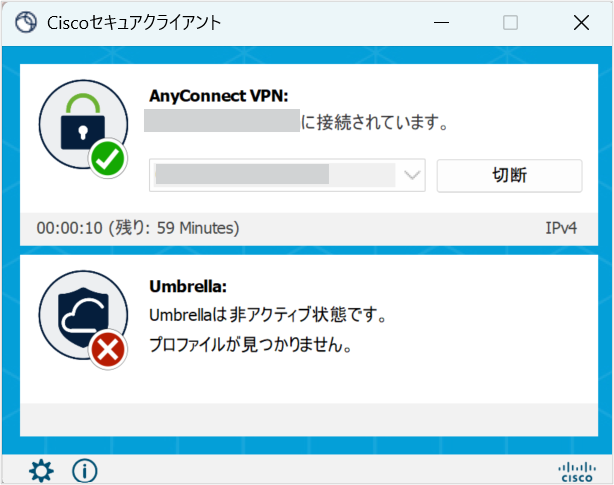

これで、 Cisco Secure Connect にVPN接続ができました。

Cisco Secure Connetの管理画面ににログインし、リモートアクセスのログを確認します。

該当ユーザーの接続・切断ログが確認できました。

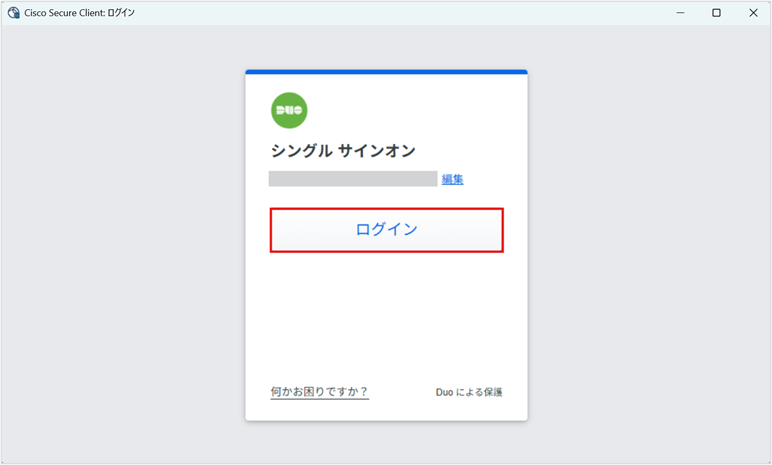

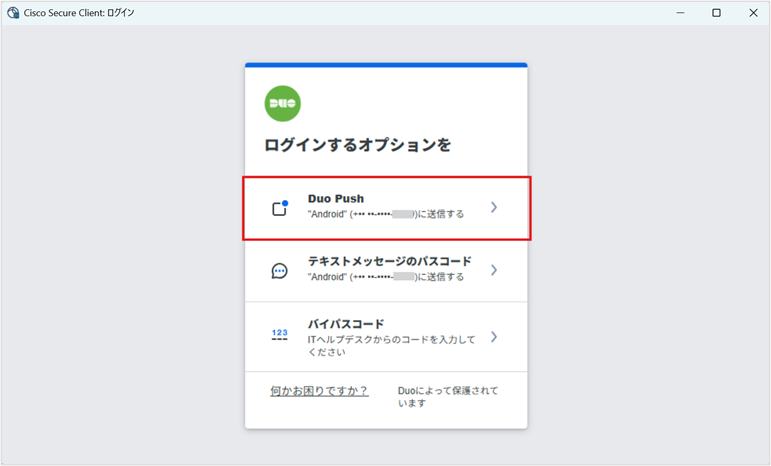

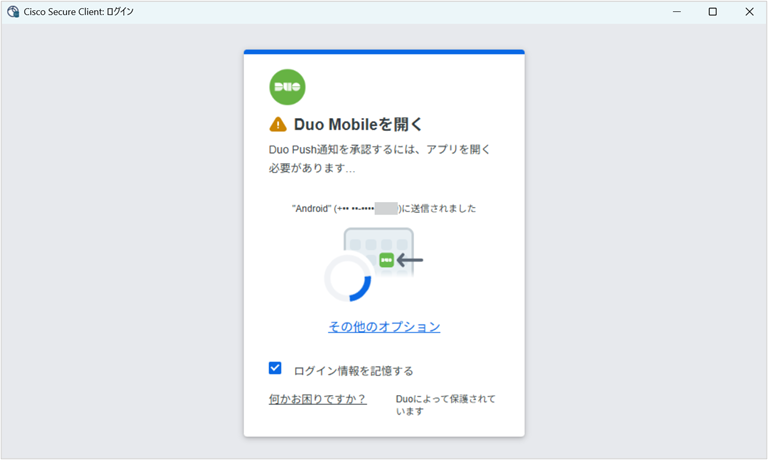

この後、VPNを切断し再接続を試したところ、 以下のような流れでSSOができました。

(ユーザーでログインオプションを選択できるよう別途設定しています)

Duo Mobileで “承認” をタップすると、そのまま再度VPN接続ができました。

認証頻度など各設定によっては、Cisco Secure ClientのVPN接続ボタンをクリックするだけで接続ができるため、

MFAによるセキュリティも確保しつつ、 SSOの利便性も活かした運用が可能です。

※本記事の内容は、検証環境において動作を確認した設定例となります。

ネットワーク構成やご利用環境によっては、設定内容が異なる場合があります。

また、今後の製品仕様変更等により動作が変わる可能性もありますので、

導入の際は各環境にあわせて設定・検証を行ってください。

まとめ

今回は、 Cisco Secure Connectの リモートアクセスVPN と Duoを利用したSSO の検証を行いました。

Duoには、 多要素認証に加えて

・ Bluetoothを利用した近接認証(フィッシング対策)

・ セッション盗難防止機能

・ 地域別のログイン試行の可視化

など、 リモートアクセスを安全に利用するためのセキュリティ機能が備わっています。

証明書認証は Duo 単体では利用できませんが、

Cisco Secure Connect では、 Entra ID や Okta、 Soliton OneGate など、

さまざまな IdP と組み合わせた構成が可能です。

ご要件や運用方針にあわせて IdP を選択していただくことで、

最適な ゼロトラスト環境(SSE、SASEやリモートアクセス) を構築いただければ幸いです。

ご相談等がございましたら、弊社ホームページの お問い合わせフォーム または 弊社営業担当 までお気軽にご連絡ください。

今回は以上となります。次回もお楽しみに!

明日も Ping 打ってみな!飛ぶぞ!