リモートアクセスVPN。

コロナ禍で一気に整備が進み、多くの企業にとって“当たり前の仕組み”になりました。

あの頃は、“つながる環境をつくること”が最優先でした。

一方で最近は、ゼロトラストやSASEといった新しいキーワードを目にする機会が増えています。

ネットワークやセキュリティの考え方は、確実に進化しています。

そんな中でふと思いました。

そもそも、リモートアクセスVPNは今どんな位置づけになっているのだろうか。

急いで導入したあの時期を経て、いまは「安定して動いている」状態かもしれません。

しかし、構成や運用の在り方まで、現在の環境に合っていると言えるでしょうか。

今回、リモートアクセスVPNの全体像をあらためて整理しながら、リモートアクセスのいまの立ち位置を確認してみたいと思います。

リモートアクセスは“単なる機能”ではない

リモートアクセスVPNは、外から社内に入るための仕組みです。

そう聞くと、とてもシンプルに見えますが、

実際には、リモートアクセスは単体で成り立つものではありません。

例えば、社員が自宅から接続する場合、

まずは自宅のインターネット回線(光回線やモバイル回線)を通り、

そこから会社のインターネット回線へ到達します。

会社側では、その回線の先に設置されたVPN対応ルーターやUTM(統合型セキュリティ機器)を経由し、さらにファイアウォールを通って社内ネットワークへ入ります。

その先では、本社に設置されたL3スイッチを経由し、ファイルサーバーや基幹システムが配置されたネットワークへと接続されます。

つまりリモートアクセスは、

会社側の回線が共有型なのか専有型なのか、

入口に置かれている機器がVPN専用ルーターなのかUTM一体型なのか、

社内に入ったあと、社内LAN全体に接続できる設計なのか、

それとも特定のサーバー領域のみに制限されているのか・・・

これらすべてが組み合わさって、はじめてリモートアクセスは成立します。

つまり、リモートアクセスは単なる「機能」というよりも、

回線・機器・社内ネットワーク設計を含めた基盤の一部なのです。

リモートアクセスの“立ち位置”は構成で変わる

リモートアクセスの見え方は、ネットワーク構成によって大きく変わります。

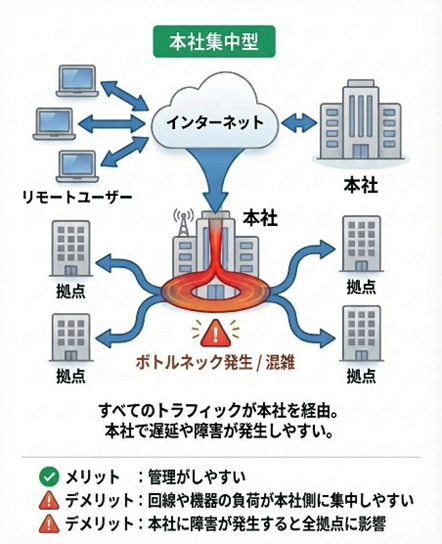

たとえば、拠点間VPNを中心に構成されたネットワークでは、リモートアクセスは本社側にぶら下がる形になります。

外からの接続はまず本社へ入り、そこから社内システムへ向かいます。この場合、本社側の回線や機器に負荷が集中しやすくなります。

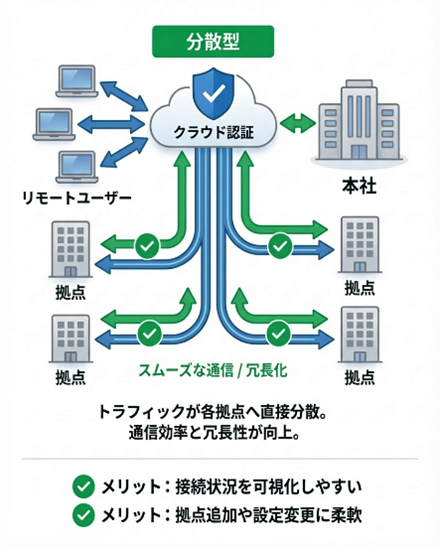

一方、各拠点にインターネットへ直接出ていく構成であれば、リモートアクセスの負荷は分散されます。

さらに、回線を二重化している場合には、片方に問題があってももう一方に切り替わることで、安定性が保たれます。

ここで重要なのは、リモートアクセスは「どこを通る設計になっているか」という視点です。

“VPNが重い”という現象も、実はリモートアクセスそのものの問題ではなく、回線や経路設計の問題であることが多々発生します。

リモートアクセスの構成パターンを整理する

リモートアクセスと一口に言っても、構成は一つではありません。

ネットワーク全体の設計によって、立ち位置も役割も変わります。

ひとつは、センターに集約するタイプ。

本社やデータセンターにリモート接続の入口を設け、そこから社内ネットワークへ入る構成です。

管理はしやすい反面、回線や機器の負荷が本社側に集中しやすい特徴があります。

もうひとつは、クラウド管理型のネットワーク機器を利用するタイプ。

各拠点に設置した機器をクラウド上で一元管理し、それぞれの拠点がリモートアクセスの入口となる構成です。

この場合、接続状況を可視化しやすく、拠点追加や設定変更にも柔軟に対応できます。

ここで見落とせないのが、回線そのものの性質です。

例えば、一般的な共有型回線を利用している場合、時間帯や利用状況によって混雑の影響を受けやすくなります。

一方、専有型回線であれば、帯域が確保されるため、通信の安定性は高まりやすくなります。

つまり、リモートアクセスの安定性は、VPNの設定だけで決まるものではありません。

回線の混雑状況や機器の処理能力、ネットワーク全体の設計によって、体感は大きく変わります。

利用状況の変化に、今の構成は合っているか

リモートアクセスを導入した当初は、「このくらいの人数が同時に使うだろう」という前提で構成を決めていたはずです。

しかし現在では、在宅勤務や外出先からのアクセスも増え、災害時には全社員が同時に接続する可能性もあります。

リモートアクセスは、平常時の平均人数ではなく、“最大時”を想定して設計されているかがポイントです。

接続できる人数に余裕はあるのか。

機器の処理能力は、ピーク時にも耐えられるのか。

複数の社員が同時にWeb会議をしても、通信が不安定にならない設計になっているのか。

こうした前提が、導入当時のままになっていないでしょうか。

利用人数や働き方が変われば、必要な設計も変わります。

これらは一度決めたら終わりではなく、利用状況に合わせて見直す必要があります。

運用の視点が抜け落ちていないか

リモートアクセスの話になると、どうしても回線や機器といった“仕組み”に目が向きがちですが、実際の安定運用を支えているのは日々の管理です。

誰が接続できる状態になっているのか。

退職者のアカウントは確実に削除されているか。

ログは定期的に確認されているか。

設定変更の履歴は追える状態になっているか。

こうした積み重ねが、トラブルの予防や早期発見につながります。

そしてもう一つ見落とされやすいのが、障害時の対応体制です。

問い合わせ先が回線事業者、機器ベンダー、保守会社と分かれている場合、それぞれに確認を取りながら原因を探ることになります。

窓口が一元化されていなければ、復旧までに時間を要します。

トラブルが起きたときにどのように対応するのか、その体制まで含めて整えておくことが、安定運用につながります。

リモートアクセスは「導入」で終わらない

リモートアクセスは、会社の入口であり、ネットワーク全体の一部であり、日常的に使われ続ける基盤です。

特別な仕組みではなく、業務を支える前提になっています。

だからこそ、構成が現在の利用状況に合っているか、負荷に余裕があるか、運用体制が整理されているかといった視点を、定期的に確認していく必要があります。

ゼロトラストやSASEといった新しい考え方が注目される背景にも、「これまでの入口設計のままで十分なのか」という問題があります。

新しい仕組みを検討する前に、まずは自社のリモートアクセスがどのような構成で、

どんな役割を担い、どのような前提で動いているのかを整理しておくこと。それが、次の判断をするための土台となります。

いま一度、足元を確認する

リモートアクセスVPNは、もはや特別なテーマではありません。

しかし、特別ではないからこそ、見直す機会が少ない領域でもあります。

動いていることと、いまの環境に合っていることは、必ずしも同じではありません。

テレワークが定着した現在、リモートアクセスを単なるVPN機能としてではなく、ネットワーク基盤の一部として捉え直してみる。

そのきっかけになればと思い、今回このテーマを取り上げました。

ネットワークは、機器や回線を組み合わせて終わりではなく、継続的に管理していくものだと私たちは考えています。

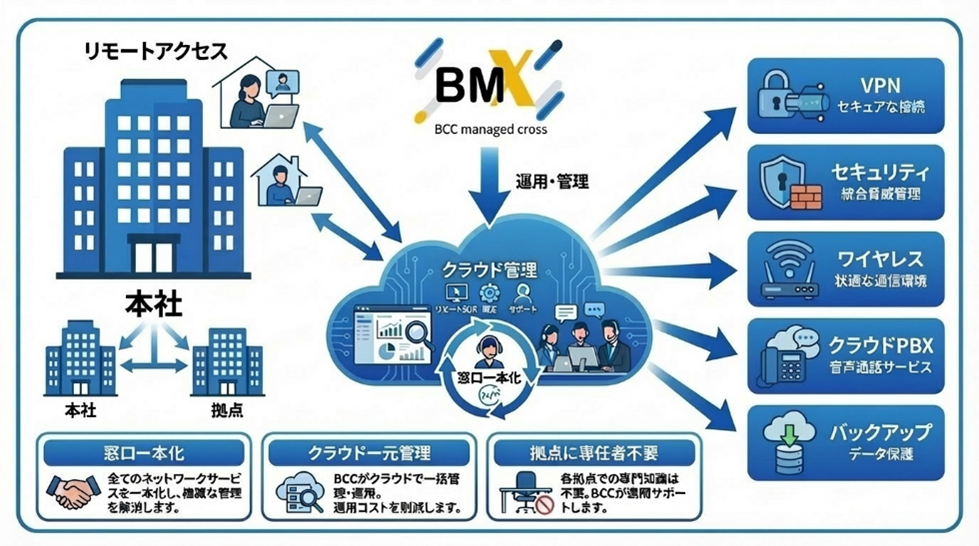

当社が提供しているBM X(BCC managed cross)は、回線・機器・設定・運用窓口を一体で提供することで、

リモートアクセスを含むネットワーク全体を“マネージド”で支えるサービスです。

- 利用状況の可視化

- 構成の棚卸し

- 設定変更の一元対応

- 障害時の窓口一本化

といった運用面も含めて、継続的にサポートしています。

▼ BM Xサービス紹介資料は下記からダウンロード

https://lp.e-bcc.co.jp/bmx263

テレワークが定着したいまだからこそ、

リモートアクセスの立ち位置を、あらためて確認してみてはいかがでしょうか。