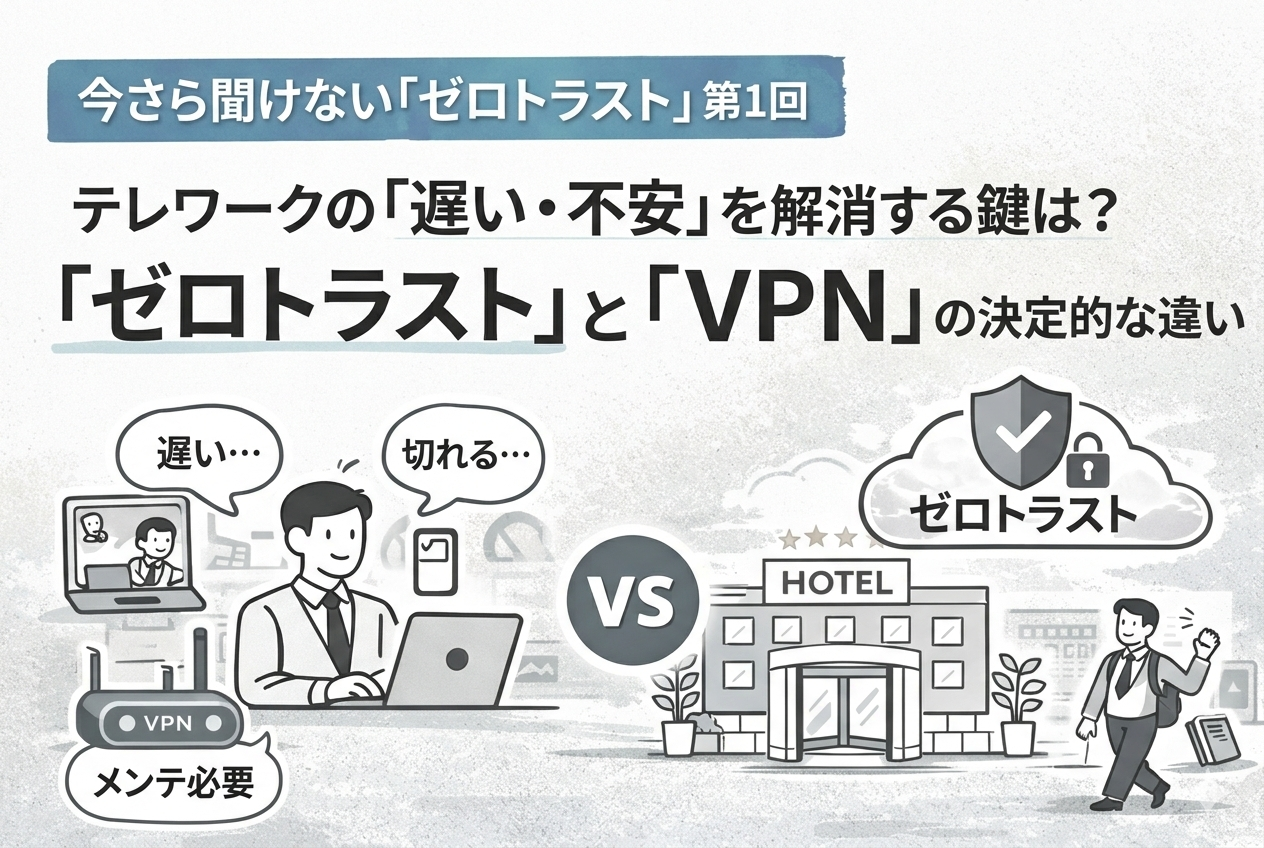

「テレワークの回線が遅くて仕事にならない!」

「テレワークの回線が遅くて仕事にならない!」

「VPNの接続がすぐ切れるんだけど、なんとかならない?」

そんな社員からの突き上げに頭を抱えつつ、一方で

「かといってセキュリティを緩めるわけにはいかない……」と、社外アクセスのリスクに不安を感じていませんか?

今回は、情シスの皆様が直面している「利便性 vs セキュリティ」という永遠の課題を解決するキーワード、

「ゼロトラスト」について、従来のVPNと比較しながら紐解いていきます。

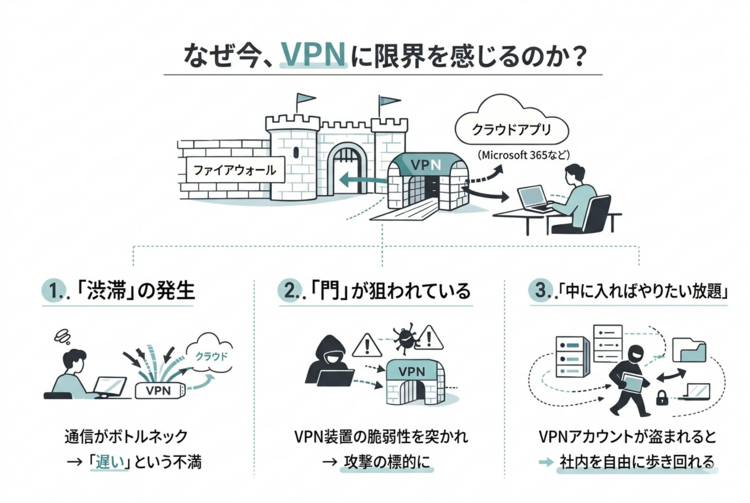

1.なぜ今、VPNに限界を感じるのか?

私たちの多くは、これまで「境界型防御」という考え方で会社を守ってきました。

これは、会社を一つの「お城」に見立て、インターネットとの境界線に強固な「城壁(ファイアウォール)」や「門(VPN)」を作る方法です。

しかし、100名以下の企業様でもテレワークが定着した今、このモデルには3つの限界が訪れています。

「渋滞」の発生:

社員が自宅からクラウド(Microsoft 365など)を使う際も、一度会社のVPN装置を経由するため、そこで通信がボトルネックになり「遅い」という不満に直結します。「門」が狙われている:

昨今のサイバー攻撃は、VPN装置の脆弱性を突くものが急増しています。

「入り口さえ守れば安全」という神話が崩れ、むしろVPNが最大の弱点になりつつあります。「中に入ればやりたい放題」:

万が一、誰かのVPNアカウントが盗まれると、攻撃者は社内ネットワークという「お城の中」を自由に歩き回り、ファイルサーバーのデータを盗み見ることができてしまいます。

2.ゼロトラストは「高級ホテルのオートロック」

これに対し、近年主流となっている考え方が「ゼロトラスト(Zero Trust)」です。

日本語に直訳すると「何も信頼しない」。

「社内だから安全」「一度認証したからOK」という思い込みを捨て、

アクセスがあるたびに「誰が」「どの端末から」「安全な状態か」を常にチェックします。

イメージするなら、「高級ホテルのオートロック」です。

- ホテルのロビー(ネットワーク)に入るだけでは不十分。

- エレベーターに乗るのにもカードキーが必要。

- 自分の部屋(各アプリ)に入るのにもカードキーが必要。

- さらに、深夜の怪しい時間帯や、海外からのアクセスなら、追加の本人確認を求める。

このように、「場所」ではなく「個別のアクセス」をその都度検証するのがゼロトラストの正体です。

3. 【徹底比較】VPN vs ゼロトラスト

情シス担当として押さえておきたい違いを、表にまとめました。

| 比較項目 | 従来のVPN (境界型防御) | ゼロトラスト (ZTNAなど) |

| セキュリティの前提 | 境界の内側は「善」とする | 内外問わず、全てを「疑う」 |

| アクセスの単位 | ネットワーク全体への接続 | 特定のアプリやデータのみ接続 |

| ユーザーの不満 | 接続が遅い、繋ぐ手間がある | 接続を意識せず、サクサク動く |

| 万が一の被害 | ネットワーク全体に広がりやすい | 特定のポイントで食い止められる |

| 運用負荷 | 物理機器のメンテ・脆弱性対応 | クラウド管理でアップデート不要 |

4.中小企業の情シスにとってのメリット

100名以下の規模でゼロトラストを検討する最大のメリットは、実は「運用の効率化」にあります。

「VPNが繋がらない」という社内連絡に対応するために出社したり、深夜にVPN装置のパッチ適用作業をしたり……。

こうした「守りの運用」にリソースを割かれ続けるのは、一人情シスに近い環境では死活問題です。

ゼロトラストの仕組み(特にZTNAと呼ばれる技術)を導入すれば、通信はクラウド経由で最適化されるため、

速度の不満は解消され、情シスは物理的な機器管理から解放されます。

次回:100名規模以下での「現実的な」導入ステップ

「でも、ゼロトラストってお高いんでしょう?」「大企業だけのものじゃないの?」

そんな声が聞こえてきそうですが、実は今あるライセンス(Microsoft 365 Business Premiumなど)の機能を使い倒すだけで、

スモールスタートは可能です。

次回は、中小企業の規模感で無理なく、かつ確実にセキュリティと利便性を両立させるための

「具体的な導入ステップ」をご紹介します!

編集後記

このコラムが、日々の運用に追われる情シスの皆様にとって、次の一手を見直すきっかけになれば幸いです。